S5600 EAD的配置

- 0关注

- 0收藏 956浏览

一、组网需求:

1. 某用户的工作站与以太网交换机的端口GigabitEthernet 1/0/1相连接。

2. 用户的工作站采用支持EAD扩展功能的802.1X客户端。

3. 通过对交换机的配置,实现RADIUS服务器对接入用户的远端认证和安全策略服务器对用户的EAD操作控制。

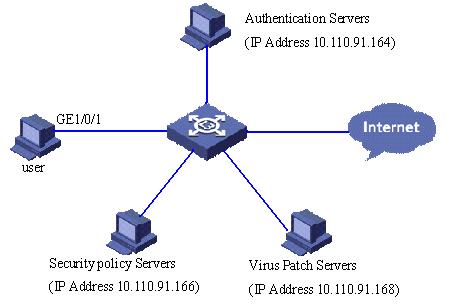

二、组网图:

1) 认证服务器(其担当认证RADIUS服务器的职责)与交换机相连,服务器IP地址为10.110.91.164,认证服务器监听端口号为1812。

2) 安全策略服务器的IP地址为:10.110.91.166。

3) 病毒服务期的IP地址为:10.110.91.168。

三、配置步骤:

1. 在交换机上完成802.1x配置,具体配置过程描述请参见《S5600 802.1X认证的配置》。

2. 配置domain。

<Switch> system-view

[Switch] domain system

[Switch-isp-system] quit

3. 配置RADIUS方案。

[Switch] radius scheme cams

[Switch-radius-cams] primary authentication 10.110.91.164 1812

[Switch-radius-cams] key authentication expert

[Switch-radius-cams] accounting optional

[Switch-radius-cams] server-type huawei

4. 配置安全策略服务器地址。

[Switch-radius-cams] security-policy-server 10.110.91.166

5. 配置domain和RADIUS方案的关联。

[Switch-radius-cams] quit

[Switch] domain system

[Switch-isp-system] radius-scheme cams

四、配置关键点:本案例还适用于H3C S3600,Quidway S5600系列交换机。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作