WDS

- 1关注

- 1收藏,4789浏览

问题描述:

二台4320I ACN(都为胖模式)需无线桥接,已反复按照http://www.h3c.com/cn/d_201502/854966_30005_0.htm#_Toc411267323中的2.1和2.2、2.6 WDS配置举例配置,二端信道都固定为11信道,始终不能建立链路,请各位大神指点,谢谢!

组网及组网描述:

2.1.1 新建无线服务

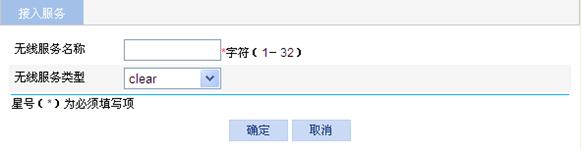

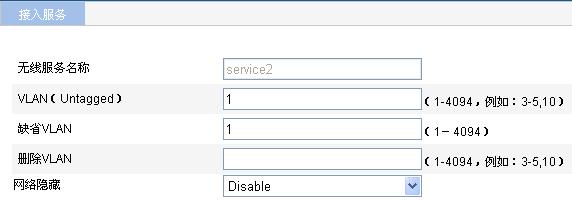

(1) 在界面左侧的导航栏中选择“无线服务 > 接入服务”,进入如下图所示接入服务配置页面。

(2) 单击<新建>按钮,进入如下图所示无线服务新建页面。

(3) 配置无线服务,详细配置如下表所示。

(4) 单击<确定>按钮完成操作。

配置项 | 说明 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

无线服务名称 | 设置SSID(Service Set Identifier,服务集识别码) SSID的名称应该尽量具有唯一性。从安全方面考虑不应该体现公司名称,也不推荐使用长随机数序列作为SSID,因为长随机数序列只是增加了Beacon报文长度和使用难度,对无线安全没有改进 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

无线服务类型 | 选择无线服务类型: · clear:使用明文发送数据 · crypto:使用密文发送数据 2.1.3 配置crypto类型无线服务1. crypto类型无线服务基本配置(1) 在界面左侧的导航栏中选择“无线服务 > 接入服务”。 (2) 在列表中找到要进行配置的crypto类型无线服务,单击对应的 图2-9 crypto类型无线服务基本配置页面

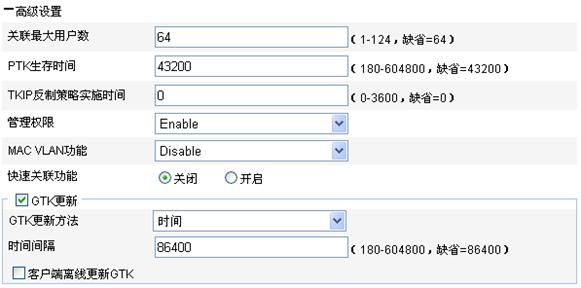

(3) 配置crypto类型无线服务基本信息,详细配置请参见表2-3。 (4) 单击<确定>按钮完成操作。 2. crypto类型无线服务高级配置(1) 在界面左侧的导航栏中选择“无线服务 > 接入服务”。 (2) 在列表中找到要进行配置的crypto类型无线服务,单击对应的 图2-10 crypto类型无线服务高级配置页面

(3) 配置crypto类型无线服务高级信息,详细配置如下表所示。 (4) 单击<确定>按钮完成操作。 表2-9 crypto类型无线服务高级配置的详细配置

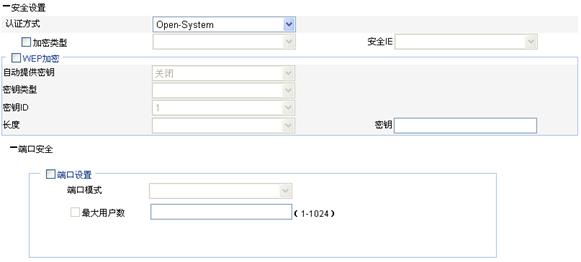

3. crypto类型无线服务安全配置(1) 在界面左侧的导航栏中选择“无线服务 > 接入服务”。 (2) 在列表中找到要进行配置的crypto类型无线服务,单击对应的 图2-11 crypto类型无线服务安全配置页面

(3) 配置crypto类型无线服务安全信息,详细配置如下表所示。 (4) 单击<确定>按钮完成操作。 表2-10 crypto类型无线服务安全配置的详细配置

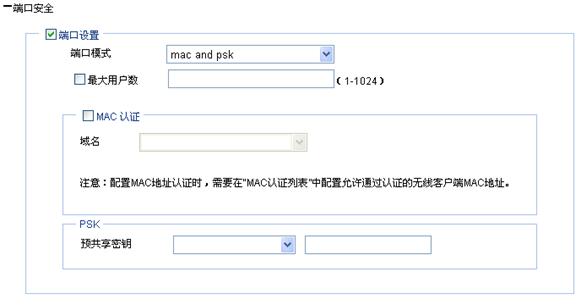

当选择mac and psk时,需要配置如下选项。 图2-12 mac and psk端口安全配置页面

表2-11 mac and psk端口安全配置的详细配置

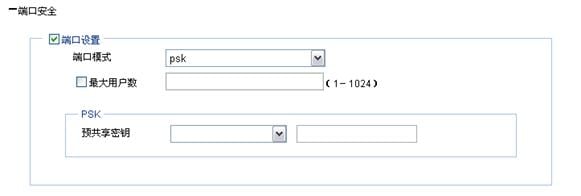

当选择psk时,需要配置如下选项。 图2-13 psk端口安全配置页面

表2-12 psk端口安全配置的详细配置

当选择userlogin-secure-ext时,需要配置的选项如表2-7所示。 2.1.4 安全参数关系表clear类型和crypto类型无线服务类型下,各参数之间的关系如下表所示。

2.1.5 绑定AP的射频(1) 在导航栏中选择“无线服务 > 接入服务”。 (2) 在列表里查找到需要绑定射频的无线服务,单击[绑定],进入下图所示页面。 图2-14 绑定AP的射频

(3) 选中需要绑定的射频前的复选框。 (4) 单击<绑定>按钮完成操作。 2.1.6 开启无线服务(1) 在导航栏中选择“无线服务 > 接入服务”,进入如下图所示页面。 图2-15 开启无线服务

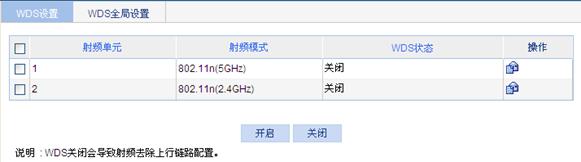

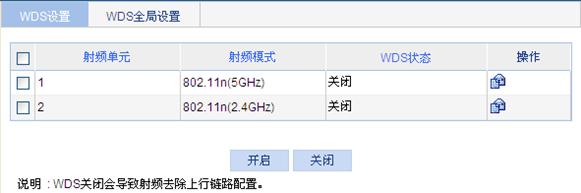

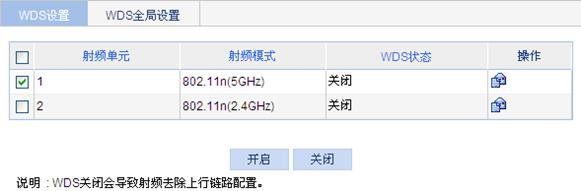

(2) 选中需要开启的无线服务前的复选框。 (3) 单击<开启>按钮完成操作。 2.1.7 开启射频在导航栏中选择“射频 > 射频设置”,进入射频设置页面,确认802.11n(2.4GHz)处于开启状态。 2.2 配置WDS服务2.2.1 配置WDS服务(1) 在界面左侧的导航栏中选择“无线服务 > WDS”。 (2) 单击“WDS设置”页签,进入如下图所示WDS设置页面。 图2-16 WDS设置页面

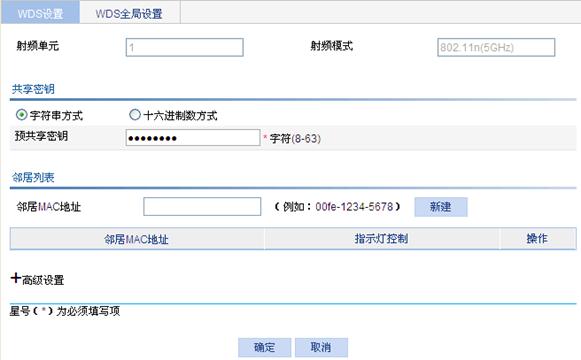

(3) 在列表中找到要进行配置的射频模式,单击对应的 图2-17 WDS设置页面

(4) 配置WDS的信息,详细配置如下表所示。 (5) 单击<确定>按钮完成操作。 表2-14 WDS设置的详细配置

2.2.2 配置邻居MAC地址

如果不配置任何的邻居MAC地址,则表示该AP可以和任何其它AP建立WDS链路。如果设置了邻居MAC地址,那么该AP只能和这些指定的邻居AP建立WDS链路。

(1) 在导航栏中选择“无线服务 > WDS”。 (2) 在列表中找到要进行配置的射频模式,单击对应的

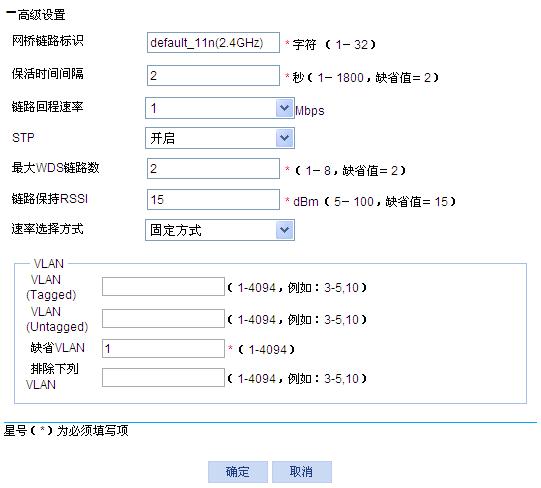

(3) 在邻居MAC地址表项里输入MAC地址,单击<新建>按钮完成操作。 (4) 单击<确定>按钮完成操作。 2.2.3 配置WDS高级设置(1) 在界面左侧的导航栏中选择“无线服务 > WDS”。 (2) 单击“WDS设置”页签。 (3) 在列表中找到要进行配置的射频模式,单击对应 图2-19 WDS高级设置页面

(4) 配置WDS高级设置选项,详细配置如下表所示。 (5) 单击<确定>按钮完成操作。 表2-15 WDS高级设置的详细配置

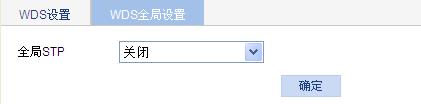

2.2.4 WDS全局设置(1) 在界面左侧的导航栏中选择“无线服务 > WDS”。 (2) 单击“WDS全局设置”页签,进入如下图所示WDS全局设置页面。 图2-20 WDS基本设置页面

(3) 配置WDS全局设置,详细配置如下表所示。 (4) 单击<确定>按钮完成操作。 表2-16 WDS全局设置的详细配置

2.2.5 配置信道可以通过以下两种方式完成WDS的信道配置: · 手工指定信道:需要为AP之间的WDS链路手工指定射频的工作信道,并且在两个AP上配置的工作信道必须保持一致。 · 自动信道选择:AP上配置信道为auto方式,AP间的射频建立WDS链接时,自动协商工作信道。

· 配置auto方式且开启WDS功能的射频的工作信道为非雷达信道。 · 选择自动信道选择方式时,在没有建立WDS链接时,会自动选择一个临时工作信道。临时工作信道的有效时间为10~20秒。临时工作信道超时后,射频切换回auto信道,再重新选择新的临时工作信道。射频在auto信道和临时工作信道间的切换信息会保存在射频的信道切换记录中。

2.2.6 开启WDS服务(1) 在界面左侧的导航栏中选择“无线服务 > WDS”。 (2) 单击“WDS设置”页签,进入如下图所示WDS设置配置页面。

(3) 选中需要开启WDS的射频前的复选框。 (4) 单击<开启>按钮完成操作。 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

2.6 WDS配置举例

2.6.1 WDS典型配置举例

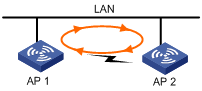

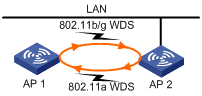

1. 组网需求

在如下图所示的室外环境中存在两个独立的局域网,如果采用有线方式连接这两个局域网,需要使用挖沟开渠等方式铺设线缆,这样做工期长、开销大。在这种部署有线网络不方便的情况下,可以采用WDS链路连接这两个局域网,实现两个局域网之间的互通。

具体部署方式如下:

· AP 1和AP 2分别连接不同的局域网。

· 手工指定固定信道153,通过802.11n(5GHz)射频模式使AP 1和AP 2之间形成WDS链路。

· 为了保证WDS链路的安全性,设置预共享密钥为“12345678”。

图2-100 WDS配置组网图

2. 配置AP1

(1) 配置AP 1的接口IP地址

在AP 1和AP 2上创建VLAN(在导航栏中选择“网络 > VLAN”,进入页面后可以创建VLAN),并配置IP地址(在导航栏中选择 “设备 > 接口管理”,进入页面后可以配置VLAN的IP地址)。

(2) 配置WDS

步骤1:在导航栏中选择“无线服务 > WDS”,进入如下图所示WDS设置页面。

步骤2:在列表中找到要进行配置的射频模式,单击对应![]() 的图标,进入WDS设置页面。

的图标,进入WDS设置页面。

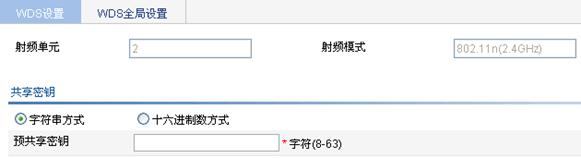

步骤3:进行如下配置,如下图所示。

· 选择字符串方式,设置预共享密钥为“12345678”。

· 不对邻居列表进行操作,即AP可以和任何其它AP建立WDS链路。

步骤4:单击<确定>按钮完成操作。

图2-102 WDS设置页面

步骤1:在界面左侧的导航栏中选择“射频 > 射频设置”。

步骤2:在列表中选择需要配置的射频单元,单击对应![]() 的图标,进入射频设置页面。

的图标,进入射频设置页面。

步骤3:在信道下拉框中选择使用的信道。

步骤4:单击<确定>按钮完成操作。

(4) 开启802.11n(5GHz)射频(缺省情况下,802.11n(5GHz)处于开启状态,此步骤可选)

在导航栏中选择“射频 > 射频设置”,进入射频设置页面,确认802.11n(5GHz)处于开启状态。

(5) 开启WDS

步骤1:在导航栏中选择“无线服务 > WDS”,进入WDS设置页面。

步骤2:选中802.11n(5GHz)前的复选框。

步骤3:单击<开启>按钮完成操作。

图2-104 WDS设置

3. 配置AP 2

AP 2的配置步骤和AP 1相同,此处不再重复。

4. 验证配置结果

在导航栏中选择“概览 > WDS”,进入WDS显示页面。

图2-105 WDS显示页面

在上图中可以看到WDS链路已经成功建立。

5. 配置注意事项

在一个WDS链路中,显示的信息包括:邻居MAC地址、本地MAC地址、邻居状态、链路UP时间、信号质量。

当信号质量显示为绿色(五格)时,表明信号质量最好;如果显示为黄色,则表明当前信号质量比较差,此时需要关注:当前采用的天线是否和Radio匹配、天线连接是否正确、当前射频的最大功率是否过小等。

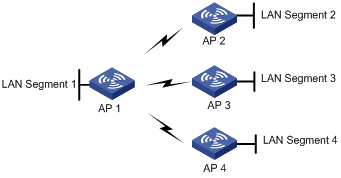

2.6.2 WDS点到多点典型配置举例

1. 组网需求

要求在AP 1分别和AP 2,AP 3,AP 4建立WDS链路。

图2-106 WDS配置组网图

2. 配置思路

WDS点到多点配置和普通无线WDS配置基本相同,但需要注意以下几点:

· 在每个AP的射频模式下配置邻居AP的MAC地址(否则AP2、AP3、AP4之间也可能建立WDS链路)。

· 设置允许建立的最大WDS链路数(缺省值为2,需要根据实际链路数进行设置,此例中在AP 1上该值应设为3)。

3. 配置步骤

WDS点到多点配置和普通无线WDS配置相同,具体配置步骤请参见“2.6.1 2. 配置AP1”。

4. 验证配置结果

查看WDS链路状态:

· 在AP 1上的WDS链路状态页面(在导航栏中选择“概览 > WDS”)可以看到AP 1与AP 2、AP 3、AP 4建立的三条WDS链路。

· 在AP 2、AP 3和AP 4上的WDS链路状态页面(在导航栏中选择“概览 > WDS”)可以看到它们各自与AP 1建立的一条WDS链路。

- 2021-06-28提问

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论