问题描述:

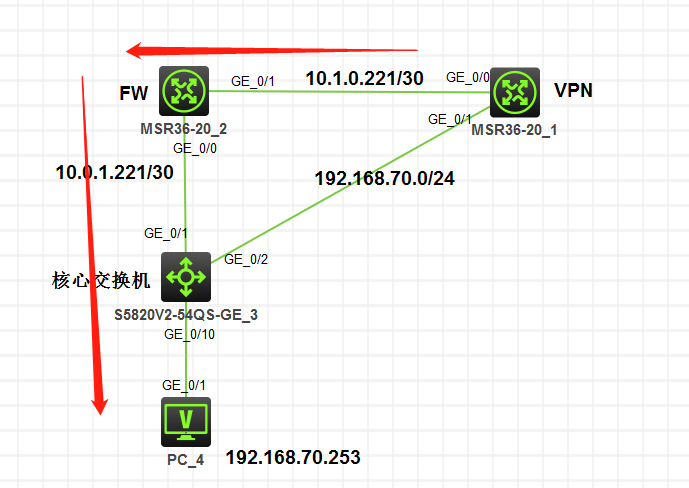

从VPN路由器访问核心下面的PC机,策略路由不生效?

VPN与核心交换机存在2条链路,经过防火墙的那条作为主链路,与核心直连的这条作为备用链路,当主链路出现故障,切换到备用链路。

生产环境VPN与FW之间只开启了RIP协议。。。。

- 问题描述:因VPN路由器到核心存在直连路由192.168.70.0/24. 服务器(PC)假设地址为192.178.70.253,从VPN路由器访问核心下面的PC机,策略路由不生效?通过抓包看还是通过直连路由发往核心?

- 配置文件如下:

- [VPN]dis current-configuration

#

version 7.1.075, Alpha 7571

#

sysname vpn

#

rip 1

version 2

network 10.0.0.0

network 192.168.104.0

network 192.168.105.0

#

system-working-mode standard

xbar load-single

password-recovery enable

lpu-type f-series

#

vlan 1

#

policy-based-route VLan700 permit node 10

if-match acl 3000

apply next-hop 10.1.0.221

#

policy-based-route vlan700 permit node 10

#

nqa entry admin test

type icmp-echo

destination ip 10.1.0.221

frequency 100

reaction 1 checked-element probe-fail threshold-type consecutive 5 action-type trap-only

#

nqa schedule admin test start-time now lifetime forever

#

interface Serial1/0

#

interface Serial2/0

#

interface Serial3/0

#

interface Serial4/0

#

interface NULL0

#

interface LoopBack0

ip address 192.168.105.254 255.255.255.0

#

interface LoopBack1

ip address 192.168.104.254 255.255.255.0

#

interface GigabitEthernet0/0

port link-mode route

combo enable copper

ip address 10.1.0.222 255.255.255.252

rip 1 enable

#

interface GigabitEthernet0/1

port link-mode route

combo enable copper

ip address 192.168.70.252 255.255.255.0

ip policy-based-route VLan700

#

interface GigabitEthernet0/2

port link-mode route

combo enable copper

#

interface GigabitEthernet5/0

port link-mode route

combo enable copper

#

interface GigabitEthernet5/1

port link-mode route

combo enable copper

#

interface GigabitEthernet6/0

port link-mode route

combo enable copper

#

interface GigabitEthernet6/1

port link-mode route

combo enable copper

#

scheduler logfile size 16

#

line class aux

user-role network-operator

#

line class console

user-role network-admin

#

line class tty

user-role network-operator

#

line class vty

user-role network-operator

#

line aux 0

user-role network-operator

#

line con 0

user-role network-admin

#

line vty 0 63

user-role network-operator

#

ip route-static 172.16.0.0 16 192.168.70.254 preference 150

ip route-static 192.168.70.0 24 10.1.0.221 track 1 preference 50

#

acl advanced 3000

rule 5 permit ip destination 192.168.70.0 0.0.0.255

#

domain system

#

domain default enable system

#

role name level-0

description Predefined level-0 role

#

role name level-1

description Predefined level-1 role

#

role name level-2

description Predefined level-2 role

#

role name level-3

description Predefined level-3 role

#

role name level-4

description Predefined level-4 role

#

role name level-5

description Predefined level-5 role

#

role name level-6

description Predefined level-6 role

#

role name level-7

description Predefined level-7 role

#

role name level-8

description Predefined level-8 role

#

role name level-9

description Predefined level-9 role

#

role name level-10

description Predefined level-10 role

#

role name level-11

description Predefined level-11 role

#

role name level-12

description Predefined level-12 role

#

role name level-13

description Predefined level-13 role

#

role name level-14

description Predefined level-14 role

#

user-group system

#

track 1 nqa entry admin test reaction 1

#

return

组网及组网描述:

- 2018-06-19提问

- 举报

-

(0)

最佳答案

你试试配置ip local policy-based-route VLan700

- 2018-06-19回答

- 评论(2)

- 举报

-

(0)

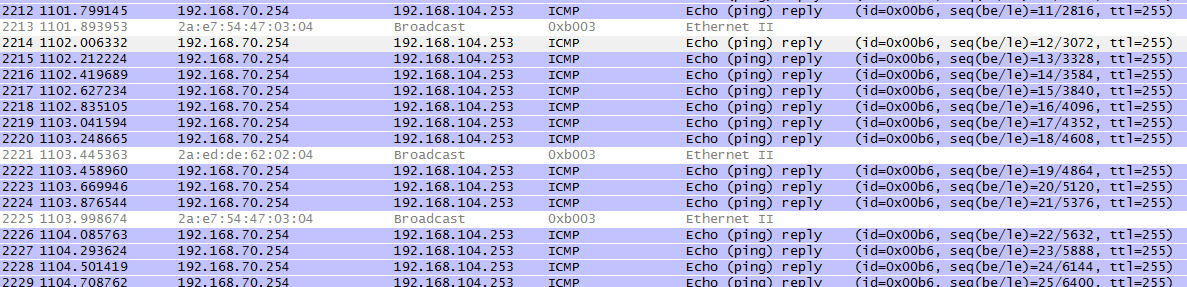

你好,我是在VPN路由器下的0/1口上应用的PBR, 同时我在VPN路由器下面接一个电脑,测试发现去往核心的流量还是走直连路由,没有经过防火墙; 但是回来的包却经过防火墙。

你好,我是在VPN路由器下的0/1口上应用的PBR, 同时我在VPN路由器下面接一个电脑,测试发现去往核心的流量还是走直连路由,没有经过防火墙; 但是回来的包却经过防火墙。

@哼哼哈嘿,你好,我是在VPN路由器下的0/1口上应用的PBR,

同时我在VPN路由器下面接一个电脑,测试发现去往核心的流量还是走直连路由,没有经过防火墙;

但是回来的包却经过防火墙。

- 2018-06-20回答

- 评论(0)

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

你好,我是在VPN路由器下的0/1口上应用的PBR, 同时我在VPN路由器下面接一个电脑,测试发现去往核心的流量还是走直连路由,没有经过防火墙; 但是回来的包却经过防火墙。