msr 56-80

- 0关注

- 1收藏,3167浏览

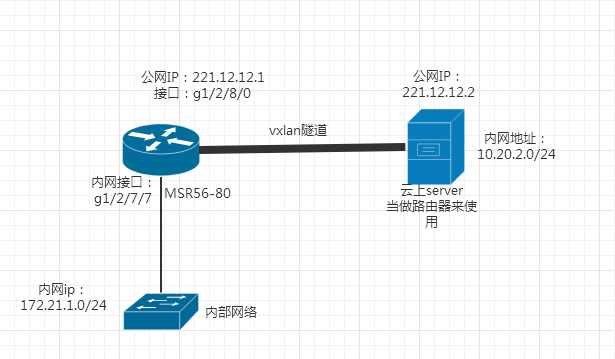

问题描述:

请教一下各位大神,先感谢了,现在遇到一个VXLAN的问题,要求如下:

要求:实现msr5680下的内网能访问到云上服务器下面的内部网络,通过vxlan隧道, 前期解决的问题,云上linux server这台服务器做为路由器来使用,本端机房这边内网拿一台linux服务器主机与之做隧道,能互通,成功,但是迁移到用路由器与云上server做隧道的时候总是不行,查看了官方文档,不能理解

[RouterA] interface tunnel 1 mode vxlan

[RouterA-Tunnel1] source 1.1.1.1

[RouterA-Tunnel1] destination 2.2.2.2

[RouterA-Tunnel1] quit

隧道的源和目的为什么是回环口,为什么不是公网地址,

其次 [RouterA] interface gigabitethernet 1/0/1

[RouterA-GigabitEthernet1/0/1] xconnect vsi vpna

[RouterA-GigabitEthernet1/0/1] quit

这个应用到内网接口上的时候内网就不通了,同时这个接口的地址也不能ping通,取掉之后恢复且能ping通

我的路由器侧的配置

interface GigabitEthernet1/2/8/0

port link-mode route

description Internet_CUCC

ip address 221.12.12.1 255.255.255.248

interface GigabitEthernet1/2/7/7

port link-mode route

ip address 172.21.1.254 255.255.255.0

interface Tunnel1 mode vxlan

source 220.197.182.59

destination 103.3.152.157

xconnect vsi vpna

l2vpn enable

vsi vpna

mtu 1450

vxlan 43

tunnel 1

官方文档:

2.12.1 VXLAN头端复制配置举例

1. 组网需求

Router A、Router B、Router C为与服务器连接的VTEP设备。虚拟机VM 1、VM 2和VM 3同属于VXLAN 10。通过VXLAN实现不同站点间的二层互联,确保虚拟机在站点之间进行迁移时用户的访问流量不会中断。

具体需求为:

· 不同VTEP之间手工建立VXLAN隧道。

· 手工关联VXLAN和VXLAN隧道。

· 通过源MAC地址动态学习远端MAC地址表项。

· 站点之间的泛洪流量采用头端复制的方式转发。

2. 组网图

图2-1 VXLAN头端复制组网图

3. 配置步骤

(1) 配置IP地址和单播路由协议

请按照图2-1配置各接口的IP地址和子网掩码,并在IP核心网络内配置OSPF协议,具体配置过程略。

(2) 配置Router A

# 开启L2VPN能力。

<RouterA> system-view

[RouterA] l2vpn enable

# 创建VSI实例vpna和VXLAN 10。

[RouterA] vsi vpna

[RouterA-vsi-vpna] vxlan 10

[RouterA-vsi-vpna-vxlan-10] quit

[RouterA-vsi-vpna] quit

# 配置接口Loopback0的IP地址,作为隧道的源端地址。

[RouterA] interface loopback 0

[RouterA-Loopback0] ip address 1.1.1.1 255.255.255.255

[RouterA-Loopback0] quit

# 在Router A和Router B之间建立VXLAN隧道:

· 创建模式为VXLAN的隧道接口Tunnel1

· 指定隧道的源端地址为本地接口Loopback0的地址1.1.1.1

· 指定隧道的目的端地址为Router B上接口Loopback0的地址2.2.2.2。

[RouterA] interface tunnel 1 mode vxlan

[RouterA-Tunnel1] source 1.1.1.1

[RouterA-Tunnel1] destination 2.2.2.2

[RouterA-Tunnel1] quit

# 在Router A和Router C之间建立VXLAN隧道。

[RouterA] interface tunnel 2 mode vxlan

[RouterA-Tunnel2] source 1.1.1.1

[RouterA-Tunnel2] destination 3.3.3.3

[RouterA-Tunnel2] quit

# 配置Tunnel1和Tunnel2与VXLAN 10关联。

[RouterA] vsi vpna

[RouterA-vsi-vpna] vxlan 10

[RouterA-vsi-vpna-vxlan-10] tunnel 1

[RouterA-vsi-vpna-vxlan-10] tunnel 2

[RouterA-vsi-vpna-vxlan-10] quit

[RouterA-vsi-vpna] quit

# 在接入服务器的接口GigabitEthernet1/0/1上关联VSI实例vpna。

[RouterA] interface gigabitethernet 1/0/1

[RouterA-GigabitEthernet1/0/1] xconnect vsi vpna

[RouterA-GigabitEthernet1/0/1] quit

(3) 配置Router B

# 开启L2VPN能力。

<RouterB> system-view

[RouterB] l2vpn enable

# 创建VSI实例vpna和VXLAN 10。

[RouterB] vsi vpna

[RouterB-vsi-vpna] vxlan 10

[RouterB-vsi-vpna-vxlan-10] quit

[RouterB-vsi-vpna] quit

# 配置接口Loopback0的IP地址,作为隧道的源端地址。

[RouterB] interface loopback 0

[RouterB-Loopback0] ip address 2.2.2.2 255.255.255.255

[RouterB-Loopback0] quit

# 在Router A和Router B之间建立VXLAN隧道。

[RouterB] interface tunnel 2 mode vxlan

[RouterB-Tunnel2] source 2.2.2.2

[RouterB-Tunnel2] destination 1.1.1.1

[RouterB-Tunnel2] quit

# 在Router B和Router C之间建立VXLAN隧道。

[RouterB] interface tunnel 3 mode vxlan

[RouterB-Tunnel3] source 2.2.2.2

[RouterB-Tunnel3] destination 3.3.3.3

[RouterB-Tunnel3] quit

# 配置Tunnel2和Tunnel3与VXLAN10关联。

[RouterB] vsi vpna

[RouterB-vsi-vpna] vxlan 10

[RouterB-vsi-vpna-vxlan-10] tunnel 2

[RouterB-vsi-vpna-vxlan-10] tunnel 3

[RouterB-vsi-vpna-vxlan-10] quit

[RouterB-vsi-vpna] quit

# 在接入服务器的接口GigabitEthernet1/0/1上关联VSI实例vpna。

[RouterB] interface gigabitethernet 1/0/1

[RouterB-GigabitEthernet1/0/1] xconnect vsi vpna

[RouterB-GigabitEthernet1/0/1] quit

(4) 配置Router C

# 开启L2VPN能力。

<RouterC> system-view

[RouterC] l2vpn enable

# 创建VSI实例vpna和VXLAN 10。

[RouterC] vsi vpna

[RouterC-vsi-vpna] vxlan 10

[RouterC-vsi-vpna-vxlan-10] quit

[RouterC-vsi-vpna] quit

# 配置接口Loopback0的IP地址,作为隧道的源端地址。

[RouterC] interface loopback 0

[RouterC-Loopback0] ip address 3.3.3.3 255.255.255.255

[RouterC-Loopback0] quit

# 在Router A和Router C之间建立VXLAN隧道。

[RouterC] interface tunnel 1 mode vxlan

[RouterC-Tunnel1] source 3.3.3.3

[RouterC-Tunnel1] destination 1.1.1.1

[RouterC-Tunnel1] quit

# 在Router B和Router C之间建立VXLAN隧道。

[RouterC] interface tunnel 3 mode vxlan

[RouterC-Tunnel3] source 3.3.3.3

[RouterC-Tunnel3] destination 2.2.2.2

[RouterC-Tunnel3] quit

# 配置Tunnel1和Tunnel3与VXLAN 10关联。

[RouterC] vsi vpna

[RouterC-vsi-vpna] vxlan 10

[RouterC-vsi-vpna-vxlan-10] tunnel 1

[RouterC-vsi-vpna-vxlan-10] tunnel 3

[RouterC-vsi-vpna-vxlan-10] quit

[RouterC-vsi-vpna] quit

# 在接入服务器的接口GigabitEthernet1/0/1上关联VSI实例vpna。

[RouterC] interface gigabitethernet 1/0/1

[RouterC-GigabitEthernet1/0/1] xconnect vsi vpna

[RouterC-GigabitEthernet1/0/1] quit

4. 验证配置

(1) 验证VTEP设备(下文以Router A为例,其它设备验证方法与此类似)

# 查看Router A上的Tunnel接口信息,可以看到VXLAN模式的Tunnel接口处于up状态。

[RouterA] display interface tunnel 1

Tunnel1

Current state: UP

Line protocol state: UP

Description: Tunnel1 Interface

Bandwidth: 64kbps

Maximum transmission unit: 1464

Internet protocol processing: Disabled

Output queue - Urgent queuing: Size/Length/Discards 0/100/0

Output queue - Protocol queuing: Size/Length/Discards 0/500/0

Output queue - FIFO queuing: Size/Length/Discards 0/75/0

Last clearing of counters: Never

Tunnel source 1.1.1.1, destination 2.2.2.2

Tunnel protocol/transport UDP_VXLAN/IP

Last 300 seconds input rate: 0 bytes/sec, 0 bits/sec, 0 packets/sec

Last 300 seconds output rate: 0 bytes/sec, 0 bits/sec, 0 packets/sec

Input: 0 packets, 0 bytes, 0 drops

Output: 0 packets, 0 bytes, 0 drops

# 查看Router A上的VSI信息,可以看到VSI内创建的VXLAN、与VXLAN关联的VXLAN隧道、与VSI关联的三层接口等信息。

[RouterA] display l2vpn vsi verbose

VSI Name: vpna

VSI Index : 0

VSI State : Up

MTU : 1500

Bandwidth : -

Broadcast Restrain : -

Multicast Restrain : -

Unknown Unicast Restrain: -

MAC Learning : Enabled

MAC Table Limit : -

Mac Learning rate : -

Drop Unknown : -

Flooding : Enabled

VXLAN ID : 10

Tunnels:

Tunnel Name Link ID State Type Flood proxy

Tunnel1 0x5000001 Up Manual Disabled

Tunnel2 0x5000002 Up Manual Disabled

ACs:

AC Link ID State

GE1/0/1 0 Up

# 查看Router A上VSI的MAC地址表项信息,可以看到已学习到的MAC地址信息。

<RouterA> display l2vpn mac-address

MAC Address State VSI Name Link ID/Name Aging

cc3e-5f9c-6cdb Dynamic vpna Tunnel1 Aging

cc3e-5f9c-23dc Dynamic vpna Tunnel2 Aging

--- 2 mac address(es) found ---

(2) 验证主机

虚拟机VM 1、VM 2、VM 3之间可以互访。

组网及组网描述:

- 2018-07-12提问

- 举报

-

(0)

最佳答案

source和des用loopback还是公网地址都是可以的,但是首先要保证的是,source和des之间路由要可达,举例中用的是loopback地址,loopback也是提前使用igp发布好的。

你把vxlan配置下发到内网口就不通了,要先看vxlan是否建立起来了,你的出口是221.12.12.1这个地址,vxlan的source写的是220.197.182.59这个地址,220.197.182.59是什么地址?如果两端的loopback地址没有路由,或者中间网络不可路由,就把source和des改成公网口地址吧。

interface GigabitEthernet1/2/8/0

port link-mode route

description Internet_CUCC

ip address 221.12.12.1 255.255.255.248

interface GigabitEthernet1/2/7/7

port link-mode route

ip address 172.21.1.254 255.255.255.0

interface Tunnel1 mode vxlan

source 220.197.182.59

destination 103.3.152.157

- 2018-07-12回答

- 评论(2)

- 举报

-

(0)

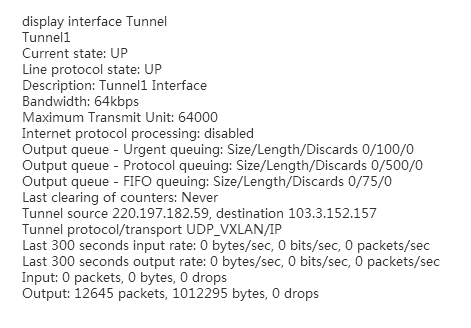

感谢你的回答,公网地址之间是互通的 ,loopback不通 对端是一台linux的服务器,不是路由器,前期做过本端linux主机和云上的linux主机之间做vxlan是可以互通的没问题, 尝试用路由器和对端的linux服务器对接出问题,tunnel 的源和目的都是使用的公网地址 这个配置没错,不要纠结上面的IP地址,编的 。下面是我dis出来的情况: <H3C>display interface Tunnel Tunnel1 Current state: UP Line protocol state: UP Description: Tunnel1 Interface Bandwidth: 64kbps Maximum Transmit Unit: 64000 Internet protocol processing: disabled Output queue - Urgent queuing: Size/Length/Discards 0/100/0 Output queue - Protocol queuing: Size/Length/Discards 0/500/0 Output queue - FIFO queuing: Size/Length/Discards 0/75/0 Last clearing of counters: Never Tunnel source 221.12.12.1, destination 221.12.12.2 Tunnel protocol/transport UDP_VXLAN/IP Last 300 seconds input rate: 0 bytes/sec, 0 bits/sec, 0 packets/sec Last 300 seconds output rate: 0 bytes/sec, 0 bits/sec, 0 packets/sec Input: 0 packets, 0 bytes, 0 drops Output: 12645 packets, 1012295 bytes, 0 drops <D-50-N-0005>display l2vpn vsi verbose VSI Name: vpna VSI Index : 0 VSI State : Up MTU : 1450 Bandwidth : - Broadcast Restrain : - Multicast Restrain : - Unknown Unicast Restrain: - MAC Learning : Enabled MAC Table Limit : - MAC Learning rate : - Drop Unknown : - Flooding : Enabled VXLAN ID : 43 Tunnels: Tunnel Name Link ID State Type Tunnel1 0x5000001 Up Manual ACs: AC Link ID State GE1/2/7/7 0 Up 您再帮我看看嘛,谢谢谢谢!

评论没排版好,我发评论你看看。

这个是dispay查看的信息

这个是dispay查看的信息

- 2018-07-12回答

- 评论(4)

- 举报

-

(0)

棒!!!

看着都没啥呀,出口抓包看看,有没有发出去vxlan的报文?

没有学习到MAC地址,这个vxlan学习的mac地址也包含对端的设备MAC地址的吗?我这面dis l2vpn mac 什么都没看到,不知道是不是这个原因,

问题解决了,其实配置应该是没有错的,隧道也确实是起来了的,我在边界路由这边创建了一个vsi-interface 1 接口,这个接口ip地址作为隧道的网关地址,没有在接入内网服务器的接口上关联vsi 实例,这样我2边的内网只要把路由做了就可以正常访问了。

棒!!!

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

评论没排版好,我发评论你看看。