H3C 交换机上实现 vlan 同网关个别地址隔离 其他放开 华为qos流策略 华三怎么实现

- 0关注

- 1收藏,2985浏览

问题描述:

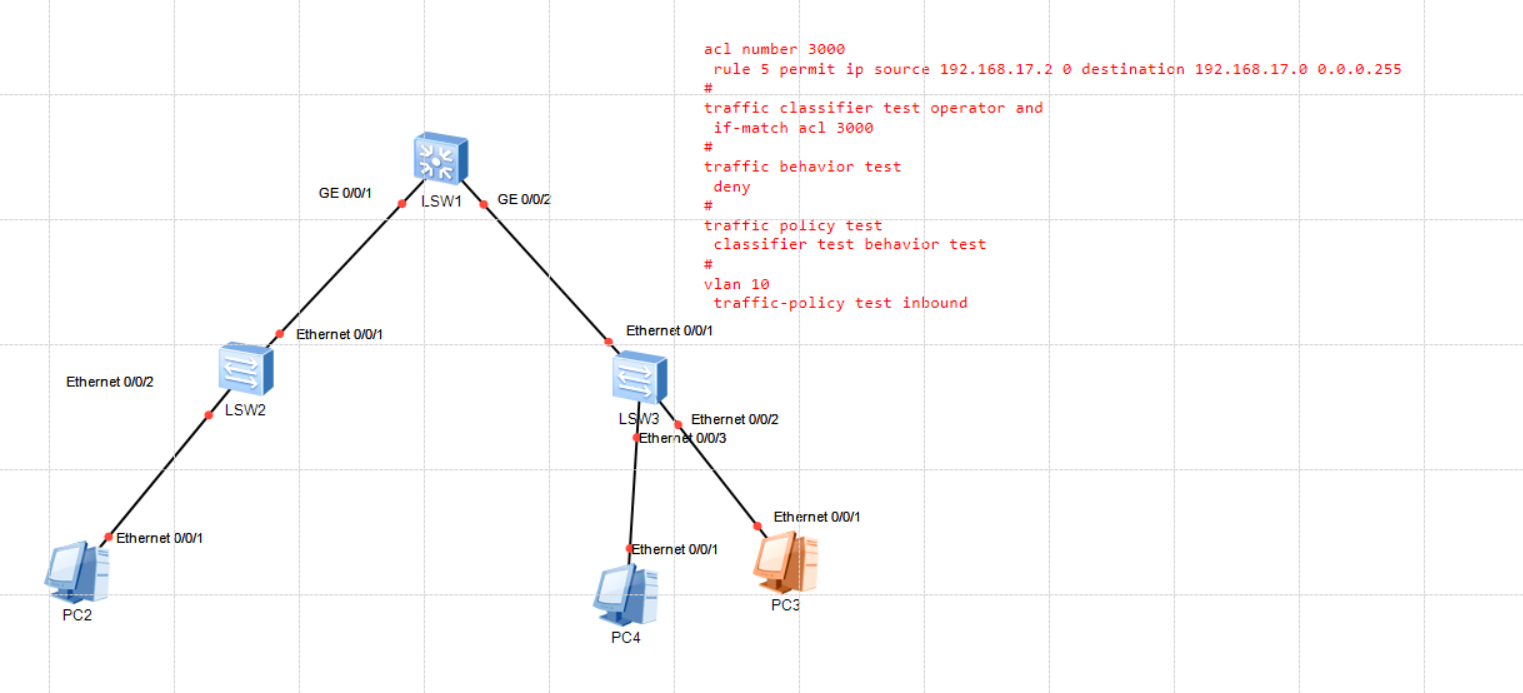

同一个vlan下 192.168.17.2 不能访问192.168.17.3 其他同网段互通 使用华为交换机的流策略 vlan 内应用 可以实现

华三交换机类似的命令 vlanif接口用包过滤也没有用 请问大佬 有没有手法 ?可以实现这个需求

组网及组网描述:

- 2022-07-09提问

- 举报

-

(0)

您好,使用包过滤

可参考如下配置举例:

1.5 ACL典型配置举例

1.5.1 IPv4 ACL典型配置举例

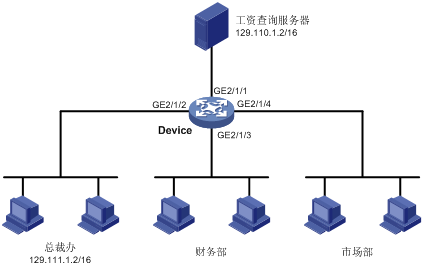

1. 组网需求

· 某公司内的各部门之间通过Device 实现互连,该公司的工作时间为每周工作日的8点到18点。

· 通过配置,允许总裁办在任意时间访问工资查询服务器;禁止其它部门在上班时间(8:00至18:00)访问工资查询服务器。

2. 组网图

图1-3 配置ACL组网图

3. 配置步骤

# 定义8:00至18:00的周期时间段。

<Device> system-view

[Device] time-range trname 8:00 to 18:00 working-day

# 进入高级IPv4 ACL视图,编号为3000。

[Device] acl number 3000

# 定义总裁办公室到工资服务器的访问规则。

[Device-acl-adv-3000] rule 1 permit ip source 129.111.1.2 0.0.0.0 destination 129.110.1.2 0.0.0.0

[Device-acl-adv-3000] quit

# 进入高级IPv4 ACL视图,编号为3100。

[Device] acl number 3100

# 定义其它部门到工资服务器的访问规则。

[Device-acl-adv-3100] rule 2 permit ip source any destination 129.110.1.2 0.0.0.0 time-range trname

[Device-acl-adv-3100] quit

(3) 应用ACL到流分类中

# 配置流分类。

[Device] traffic classifier c1

[Device-classifier-c1] if-match acl 3000

[Device-classifier-c1] quit

[Device] traffic classifier c2

[Device-classifier-c2] if-match acl 3100

[Device-classifier-c2] quit

(4) 报文流动作

# 配置流动作

[Device] traffic behavior b1

[Device-behavior-b1] filter permit

[Device-behavior-b1] quit

[Device] traffic behavior b2

[Device-behavior-b2] filter deny

[Device-behavior-b2] quit

(5) 关联分类规则和动作

# 配置QoS策略

[Device] qos policy p1

[Device-qospolicy-p1] classifier c1 behavior b1

[Device-qospolicy-p1] classifier c2 behavior b2

[Device-qospolicy-p1] quit

(6) 把策略应用到接口上

# 将QoS 策略用于GE2/1/1出方向。

[Device] interface GigabitEthernet 2/1/1

[Device-GigabitEthernet2/1/1] qos apply policy p1 outbound

- 2022-07-09回答

- 评论(1)

- 举报

-

(0)

您这个不同网段走三层的 我这个是同网段

也可以在vlan应用策略

- 2022-07-09回答

- 评论(1)

- 举报

-

(0)

不可以的,VLAN内不能调用策略啊 只有VLANif接口调用包过滤

不可以的,VLAN内不能调用策略啊 只有VLANif接口调用包过滤

ACL也可以实现。

华三也支持您案例里的命令并且是一样的,直接配置就行。

- 2022-07-09回答

- 评论(4)

- 举报

-

(1)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

您这个不同网段走三层的 我这个是同网段