F1000防火墙做ipsec

- 0关注

- 0收藏,1607浏览

问题描述:

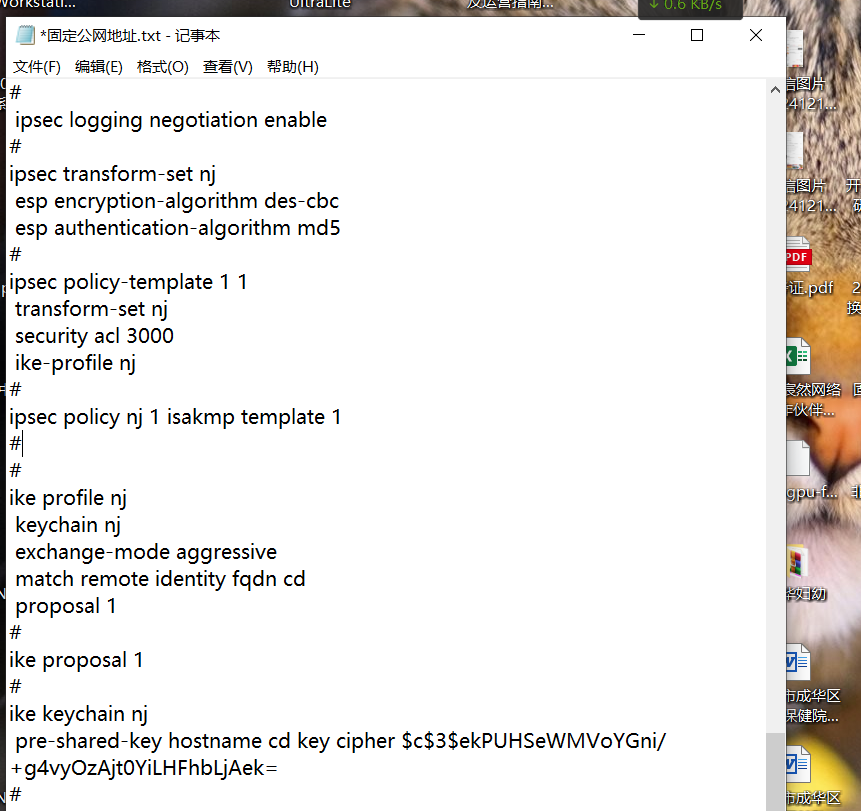

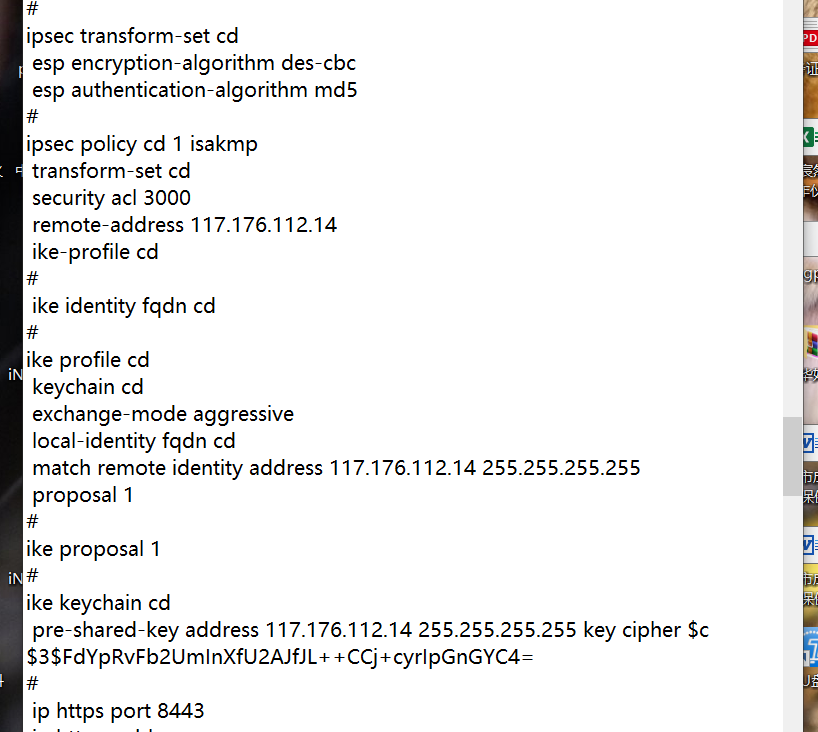

ipsec一边通一边不通是什么原因造成的,没有公网地址的一边去触发有公网地址的一边,流量是正常ping通,反过来就不行(隧道已经建立成功),这是什么原因呢,具体配置在下面的文本文档里面

组网及组网描述:

- 2025-02-28提问

- 举报

-

(0)

最佳答案

我猜是nat的问题,可能有公网ip的那一侧nat里没把和ipsec相关的感兴趣流去掉。

这样的话,本侧主动ping的时候icmp的reguest报文直接被nat而没有走ipsec,所以不通且符合你说的debug无回显;从对端ping的时候因为本端回的是icmp的reply,不会触发nat,所以是通的。

建议修改nat的acl匹配规则或者在出接口下配置ipsec no-nat-process试试。

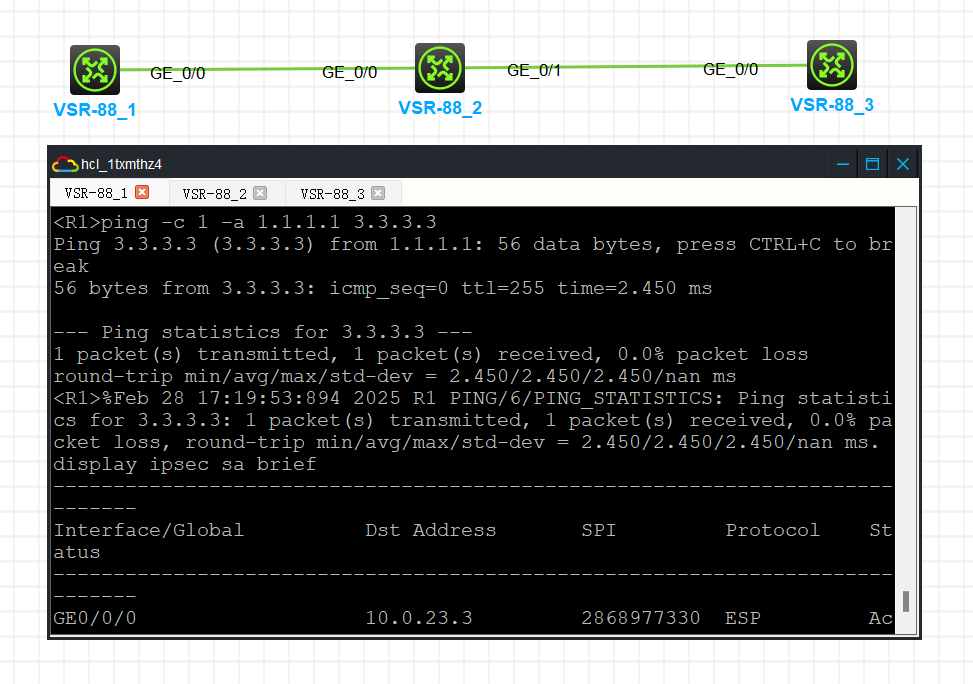

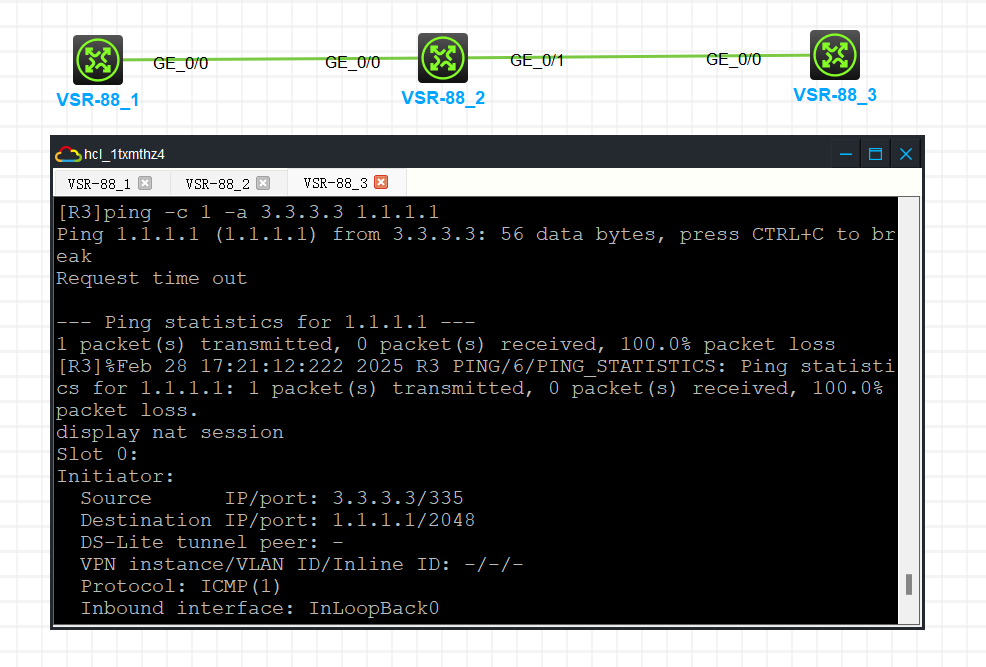

HCL测试结果:

正向ping能通。

反向ping不通,触发了nat。

- 2025-02-28回答

- 评论(2)

- 举报

-

(0)

ike sa 和ipsec sa 都起来了,业务单向通信 基本就是安全策略的问题

检查下安全策略的配置吧

- 2025-02-28回答

- 评论(10)

- 举报

-

(0)

不是ping不通吗?不通往通的那面ping ,那面能抓到吗?

两边的两个阶段都起来了,大哥呢看标题了吗

安全策略全放通

tracert看下,防火墙有ipsec诊断功能,诊断看看

两端的ipsec 和 ike sa都有吧

那配置没啥问题。抓包或者debug看看吧

不是ping不通吗?不通往通的那面ping ,那面能抓到吗?

检查一下感兴趣流配置相应

IPSec隧道一边通一边不通的问题,通常由以下几种原因造成:

1. **感兴趣流配置不一致**:确保两端设备的IKEv2 profile下的“match local address”和“match remote address”配置一致。检查本端地址匹配条件和远端地址匹配条件,确保它们与对端的配置相匹配。

2. **ACL配置错误**:检查两端的ACL配置,确保ACL中的源、目的IP地址范围正确,且符合实际的网络环境。例如,如果ACL中只允许特定源或目的IP地址的流量通过,而实际流量的源或目的地址不在此范围内,就会导致一端流量无法通过。

3. **路由问题**:检查路由表,确保从一端到另一端的路由可达。使用命令如`display ip routing-table`来查看路由表,确认是否有到达对端网络的路由。

4. **IPSec SA不匹配**:使用`display ipsec sa`命令检查两端的IPSec SA配置,确保它们匹配。SA的SPI、协议、加密算法、认证算法等参数必须一致。

5. **NAT穿越问题**:如果一端或两端设备后有NAT设备,确保NAT设备正确配置了IPSec passthrough或NAT-T功能,以允许IPSec流量正确穿越NAT。

6. **MTU问题**:检查两端设备的MTU设置,确保它们一致,且足够大以容纳IPSec封装后的数据包。

7. **防火墙或安全策略限制**:检查防火墙规则和安全策略,确保没有阻止IPSec流量通过的规则。 解决这些问题通常需要对网络配置进行仔细检查和调整,确保两端设备的配置一致,且符合IPSec隧道建立和数据传输的要求。

- 2025-02-28回答

- 评论(0)

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

神奇。