华三防火墙 PPPOE获取不到地址

- 0关注

- 0收藏,1413浏览

问题描述:

防火墙连接运营商设备,防火墙上进行拨号连不上网,但是用电脑连接运营商设备可以拨号上网。设备配置如下,请问会是什么原因?PPPoE会话的概要信息见附件

组网及组网描述:

interface Dialer100

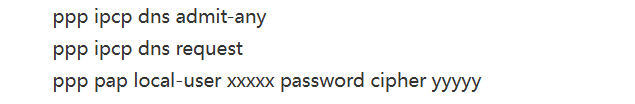

ppp ipcp dns admit-any

ppp ipcp dns request

ppp pap local-user xxxxx password cipher yyyyy

dialer bundle enable

dialer-group 100

dialer timer idle 0

dialer timer autodial 5

ip address ppp-negotiate

tcp mss 1024

nat outbound 3000 counting

interface GigabitEthernet1/0/9

port link-mode route

description CHINATELECOM

pppoe-client dial-bundle-number 100

- 附件下载: 11111.png

- 2025-10-18提问

- 举报

-

(0)

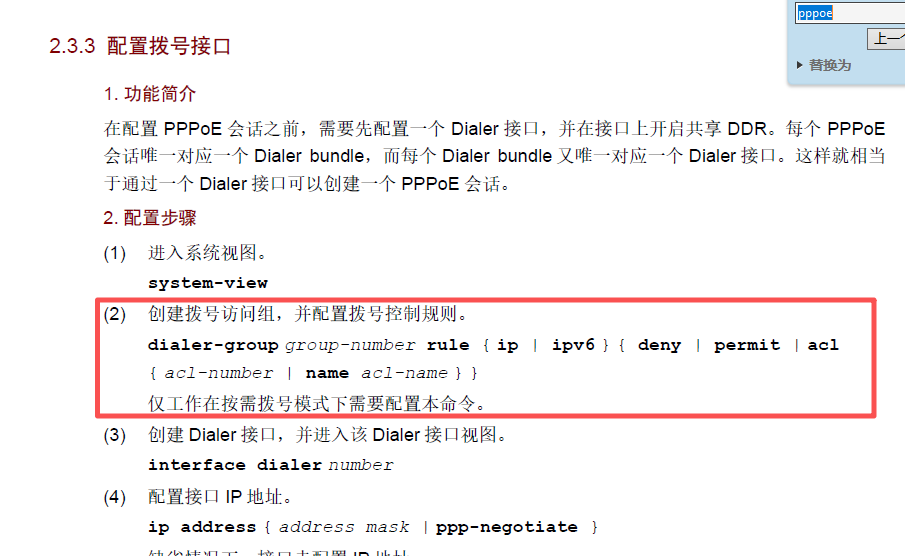

PPPoE 拨号触发条件缺失防火墙的dialer-group 100需要配合dialer-rule定义触发拨号的流量类型,否则可能无法主动发起拨号。

缺失配置:当前配置中没有dialer-rule,导致防火墙不知道哪些流量需要触发 PPPoE 拨号(电脑拨号通常由系统自动触发所有流量)。

解决方法:添加拨号规则,允许所有 IP 流量触发拨号:

bash

system-view

dialer-rule 100 permit ip # 允许所有IP流量触发Dialer100拨号

接口 MTU 与 MSS 配置冲突配置中tcp mss 1024可能过小,且未调整接口 MTU,可能导致 PPPoE 协商报文分片异常(PPPoE 本身会占用 8 字节封装,MTU 需预留)。

建议调整:在物理接口GigabitEthernet1/0/9上设置 MTU 为 1492(适配 PPPoE 的标准值),并优化 MSS:

bash

interface GigabitEthernet1/0/9

mtu 1492 # PPPoE封装后总MTU不超过1500

interface Dialer100

tcp mss 1452 # 1492 - 40(IP+TCP头)= 1452,避免分片

二、认证方式与参数协商问题

PPPoE 认证协议不匹配配置中使用ppp pap认证,但运营商可能实际要求CHAP认证(电脑拨号时系统会自动尝试多种认证方式,而防火墙需明确配置)。

排查方法:查看防火墙的 PPPoE 会话日志(如display pppoe-client session或日志信息),确认是否因认证失败导致断开。

解决方法:若运营商要求 CHAP,替换认证方式:

bash

interface Dialer100

undo ppp pap local-user xxxxx password cipher yyyyy # 移除PAP配置

ppp chap user xxxxx

ppp chap password cipher yyyyy

DNS 协商异常配置中ppp ipcp dns admit-any和ppp ipcp dns request是正确的,但需确认运营商是否在 IPCP 阶段返回了 DNS 服务器地址。

检查方法:拨号成功后(若能短暂建立会话),通过display ip interface Dialer100查看是否获取到 DNS:

bash

display ip interface Dialer100 # 查看“Primary DNS”和“Secondary DNS”是否有值

若未获取 DNS,可能是运营商限制,需手动在防火墙配置 DNS 服务器(不影响拨号,但影响后续上网):

bash

ip name-server x.x.x.x # 填写运营商提供的DNS

三、物理接口与链路层问题

物理接口状态与 VLAN 配置

确认GigabitEthernet1/0/9接口状态正常:display interface GigabitEthernet1/0/9需显示up。

若运营商要求接口加入特定 VLAN(如 VLAN 41),需在物理接口配置 VLAN 封装(电脑拨号可能自动适配 VLAN,而防火墙需手动配置):

bash

interface GigabitEthernet1/0/9

port link-type access

port default vlan 41 # 替换为运营商要求的VLAN

PPPoE 会话建立流程异常通过display pppoe-client session verbose查看会话详细信息,重点关注:

State:是否停留在 “Connecting” 或 “Authenticating” 阶段(认证失败)。

Error Code:若有错误码(如 691 表示认证失败,678 表示链路不通),可直接定位问题(691 需检查账号密码,678 需检查物理链路或 VLAN)。

四、其他可能原因

防火墙 ACL 或安全策略拦截:检查是否有安全策略(如nat outbound 3000关联的 ACL 3000)误拦截了 PPPoE 控制报文(目的端口 1723、协议 47 等),建议临时放通所有流量测试:

bash

acl number 3000

rule 0 permit ip # 确保NAT允许所有流量 outbound

- 2025-10-18回答

- 评论(0)

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论