F100-C-G2的l2tp连接不上

- 0关注

- 1收藏,2751浏览

问题描述:

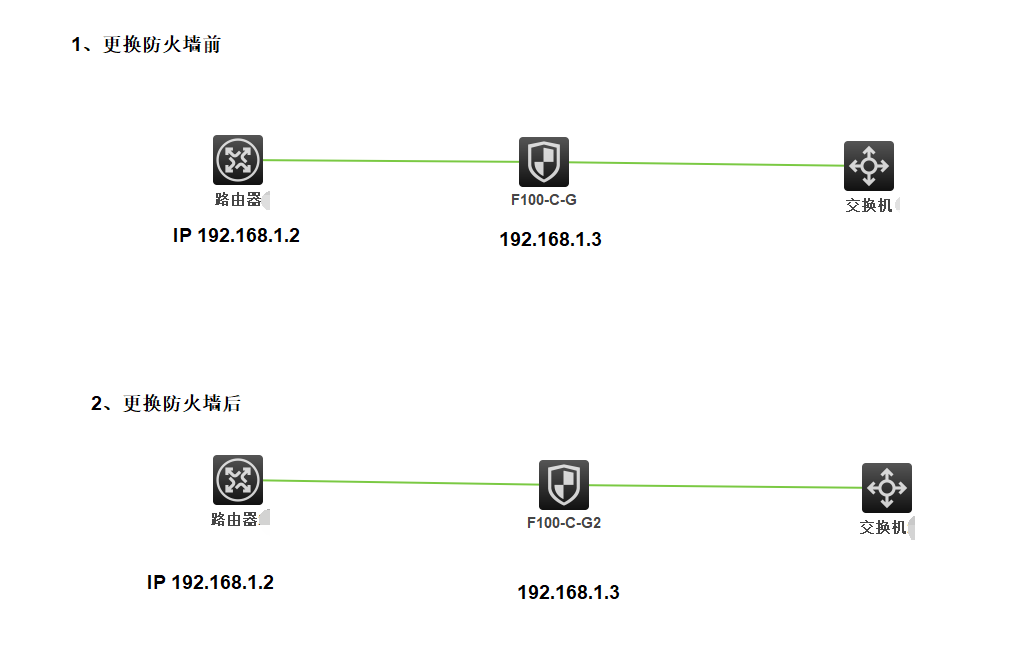

我把 F100-C-G2替换了F100-C-G,新防火墙的上联IP端口和就防火墙的IP地址一样,旧防火墙已下架不联网,排除IP冲突,路由器还是保持 udp 500、1701、4500 的端口转发。由于 F100-C-G2的web界面看不到 l2tp,就按照官网文档 的1.8.2 小节配置。 http://www.h3c.com/cn/d_201807/1097501_30005_0.htm 。没见命令报错,账号密码和旧防火墙的账号密码一样,我和同事都用外面的网络,就是连接不上,配置如下,其中的专线IP和密码我以 手打马赛克加密:

#

version 7.1.064, Release 9510P03

#

sysname H3C

#

clock timezone Lisbon add 00:00:00

clock protocol none

#

context Admin id 1

#

ip vpn-instance management

route-distinguisher 1000000000:1

vpn-target 1000000000:1 import-extcommunity

vpn-target 1000000000:1 export-extcommunity

#

irf mac-address persistent timer

irf auto-update enable

undo irf link-delay

irf member 1 priority 1

#

ip pool aaa 172.18.10.1

ip pool aaa 172.18.10.10 172.18.10.20

ip pool aaa gateway 172.18.10.1

#

dhcp enable

#

password-recovery enable

#

vlan 1

#

vlan 14

#

object-group ip address 50-60

0 network subnet 172.18.50.0 255.255.255.0

10 network subnet 172.18.60.0 255.255.255.0

#

object-group ip address neiwang

0 network subnet 192.168.2.0 255.255.255.0

#

dhcp server ip-pool 14

gateway-list 192.168.4.1

network 192.168.4.0 mask 255.255.255.0

dns-list 114.114.114.114

#

interface Virtual-Template1

ppp authentication-mode chap domain system

remote address pool aaa

ip address 172.18.10.1 255.255.255.0

#

interface NULL0

#

interface Vlan-interface14

ip address 192.168.4.1 255.255.255.0

#

interface GigabitEthernet1/0/0

port link-mode route

combo enable fiber

ip binding vpn-instance management

ip address 192.168.0.1 255.255.255.0

#

interface GigabitEthernet1/0/1

port link-mode route

combo enable fiber

#

interface GigabitEthernet1/0/2

port link-mode route

description GigabitEthernet1/0/2 Interface、上联路由器

ip address 192.168.1.3 255.255.255.0

nat outbound

#

interface GigabitEthernet1/0/3

port link-mode route

description GigabitEthernet1/0/3 Interface、下联核心三层

ip address 192.168.2.3 255.255.255.0

#

interface GigabitEthernet1/0/5

port link-mode route

description GigabitEthernet1/0/5 Interface、VLAN80测试

ip address 172.18.8.215 255.255.255.0

nat outbound

#

interface GigabitEthernet1/0/9

port link-mode route

ip address dhcp-alloc

#

interface GigabitEthernet1/0/4

port link-mode bridge

port access vlan 14

#

interface GigabitEthernet1/0/6

port link-mode bridge

port access vlan 14

#

interface GigabitEthernet1/0/8

port link-mode bridge

port access vlan 14

#

interface GigabitEthernet1/0/10

port link-mode bridge

port access vlan 14

#

object-policy ip Local-Trust

rule 0 pass

#

object-policy ip Trust-Local

rule 0 pass

#

object-policy ip Trust-Untrust

rule 0 pass

#

security-zone name Local

#

security-zone name Trust

import interface GigabitEthernet1/0/3

import interface Vlan-interface14

#

security-zone name DMZ

#

security-zone name Untrust

import interface GigabitEthernet1/0/2

import interface GigabitEthernet1/0/5

import interface GigabitEthernet1/0/7

import interface GigabitEthernet1/0/11

import interface Virtual-Template1

#

security-zone name Management

import interface GigabitEthernet1/0/0

import interface GigabitEthernet1/0/9

#

zone-pair security source Local destination Trust

object-policy apply ip Local-Trust

packet-filter 3333

packet-filter 3001

#

zone-pair security source Trust destination Local

object-policy apply ip Trust-Local

packet-filter 3333

packet-filter 3001

#

zone-pair security source Trust destination Untrust

object-policy apply ip Trust-Untrust

packet-filter 3000

#

zone-pair security source Untrust destination Local

packet-filter 2000

#

scheduler logfile size 16

#

line class aux

user-role network-operator

#

line class console

user-role network-admin

#

line class vty

user-role network-operator

#

line aux 0

user-role network-admin

#

line con 0

authentication-mode scheme

user-role network-admin

#

line vty 0 63

authentication-mode scheme

user-role network-admin

#

ip route-static 0.0.0.0 0 GigabitEthernet1/0/2 192.168.1.2

ip route-static 0.0.0.0 0 GigabitEthernet1/0/5 172.18.8.1

ip route-static 172.18.5.0 24 192.168.2.1

ip route-static 172.18.6.0 24 192.168.2.1

ip route-static 172.18.7.0 24 192.168.2.1

ip route-static 172.18.8.0 24 192.168.2.1

ip route-static 172.18.12.0 24 192.168.2.1

ip route-static 172.18.13.0 24 192.168.2.1

ip route-static 172.18.18.0 24 192.168.2.1

#

ssh server enable

#

acl advanced 3000

rule 0 permit ip source 192.168.2.0 0.0.0.255

#

acl advanced 3001

rule 0 permit ip

#

acl advanced 3333

rule 0 permit ip

#

domain system

authentication ppp local

#

aaa session-limit ftp 16

aaa session-limit telnet 16

aaa session-limit ssh 16

domain default enable system

#

role name level-0

description Predefined level-0 role

#

role name level-1

description Predefined level-1 role

#

role name level-2

description Predefined level-2 role

#

role name level-3

description Predefined level-3 role

#

role name level-4

description Predefined level-4 role

#

role name level-5

description Predefined level-5 role

#

role name level-6

description Predefined level-6 role

#

role name level-7

description Predefined level-7 role

#

role name level-8

description Predefined level-8 role

#

role name level-9

description Predefined level-9 role

#

role name level-10

description Predefined level-10 role

#

role name level-11

description Predefined level-11 role

#

role name level-12

description Predefined level-12 role

#

role name level-13

description Predefined level-13 role

#

role name level-14

description Predefined level-14 role

#

user-group system

#

local-user admin class manage

password hash 手打马赛克xxxxxxx

service-type ssh terminal http https

authorization-attribute user-role level-3

authorization-attribute user-role network-admin

authorization-attribute user-role network-operator

#

local-user root class manage

password hash 手打马赛克xxxxxxx

service-type telnet terminal http https

authorization-attribute user-role level-3

authorization-attribute user-role network-admin

authorization-attribute user-role network-operator

#

local-user vpnuser class network

password cipher 手打马赛克xxxxxxx

service-type ppp

authorization-attribute user-role network-operator

#

l2tp-group 1 mode lns

allow l2tp virtual-template 1

undo tunnel authentication

tunnel name LNS

#

l2tp enable

#

ip http enable

ip https enable

#

return

组网及组网描述:

- 2018-10-20提问

- 举报

-

(0)

最佳答案

有两点:

1:

zone-pair security source Untrust destination Local

packet-filter 2000

没有看到acl 2000的内容,确保acl 2000里的允许规则包含了从外部到内部的vpn访问通信

2:增加域间策略:

zone-pair security source Local destination Local

object-policy apply ip Trust-Local

packet-filter 3001

V5平台了不需要这样做,V7平台安全性提高了,同域之间通信也需要做策略,加上这条策略再试试

- 2018-10-21回答

- 评论(0)

- 举报

-

(0)

是上不了网还是什么问题

- 2018-10-20回答

- 评论(3)

- 举报

-

(0)

undo object-group ip address 50-60删除此配置

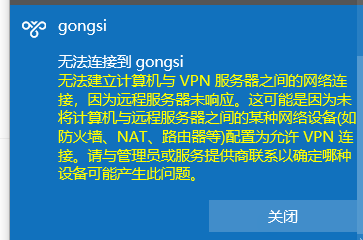

在外面接入不了内网,连接不上

顺便问问这一段配置是怎么删除,我在web界面看不到了 object-group ip address 50-60 0 network subnet 172.18.50.0 255.255.255.0 10 network subnet 172.18.60.0 255.255.255.0 # object-group ip address neiwang 0 network subnet 192.168.2.0 255.255.255.0

undo object-group ip address 50-60删除此配置

提示这个

- 2018-10-20回答

- 评论(4)

- 举报

-

(0)

我致电售后工程师,他发了个精简版的配置,我再增加一段关于 1701端口的配置,才能连接上

将untrust到local local到untrust的域间策略放通一下,保证外网能够ping通公网口的地址。

放通了,不过还是ping不通 公网 IP

我看到虚拟接口还是 down 状态的

我致电售后工程师,他发了个精简版的配置,我再增加一段关于 1701端口的配置,才能连接上

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明