SecPathF100-E-G5 如何做内网一个服务通过出口ip转发到公网

- 0关注

- 0收藏,185浏览

问题描述:

SecPathF100-E-G5 如何做内网一个服务通过出口ip转发到公网

- 2026-05-11提问

- 举报

-

(0)

通过Web界面配置 (适合大多数场景)

1. 配置内部服务器映射 (NAT Server)

这一步是将公网IP和端口与内网服务器关联起来。

操作路径:登录Web管理界面后,依次点击 “策略” > “NAT” > “NAT内部服务器” > “策略配置”,然后点击 “新建” 创建规则。

关键参数填写:

接口:选择连接公网(外网)的接口,如

GigabitEthernet1/0/3协议类型:根据服务选择,如

6 (TCP)或17 (UDP)。外网地址:选择“指定IP地址”并填写公网IP;或选择“使用当前接口的主IP地址”直接使用接口IP。

外网端口:提供给公网访问的端口号,如

8080。内网服务器IP地址:填写内网服务器的真实IP,如

192.168.1.88。内部服务器端口:服务器上服务实际监听的端口号,如

80。

2. 创建安全策略(域间策略)

默认情况下,防火墙会阻止从外网(Untrust)主动发起到内网(Trust)的访问,因此必须配置策略放行。

操作路径:依次点击 “安全策略” > “域间策略”,然后点击 “新建”。

关键参数填写:

源安全域:选择

Untrust。目的安全域:选择

Trust。目的IP:填写你内网服务器的IP地址。

服务:填写你映射的服务端口,如

TCP 8081。动作:选择 “允许” (Permit)。

提示:上述路径是在

域间策略中直接配置。F100-E-G5运行的Comware V7系统更推荐创建“地址对象”和“服务对象”来统一管理服务器IP和端口,然后在对象策略中调用,最后在安全策略中应用,这样会让配置更清晰、可读性更强。

3. 保存配置

配置完成后,务必点击页面右上角的 “保存” 按钮,确保配置在设备重启后不丢失。

- 2026-05-11回答

- 评论(0)

- 举报

-

(0)

暂无评论

就是做nat映射,把内网IP+端口号,映射到出口公网IP+端口号

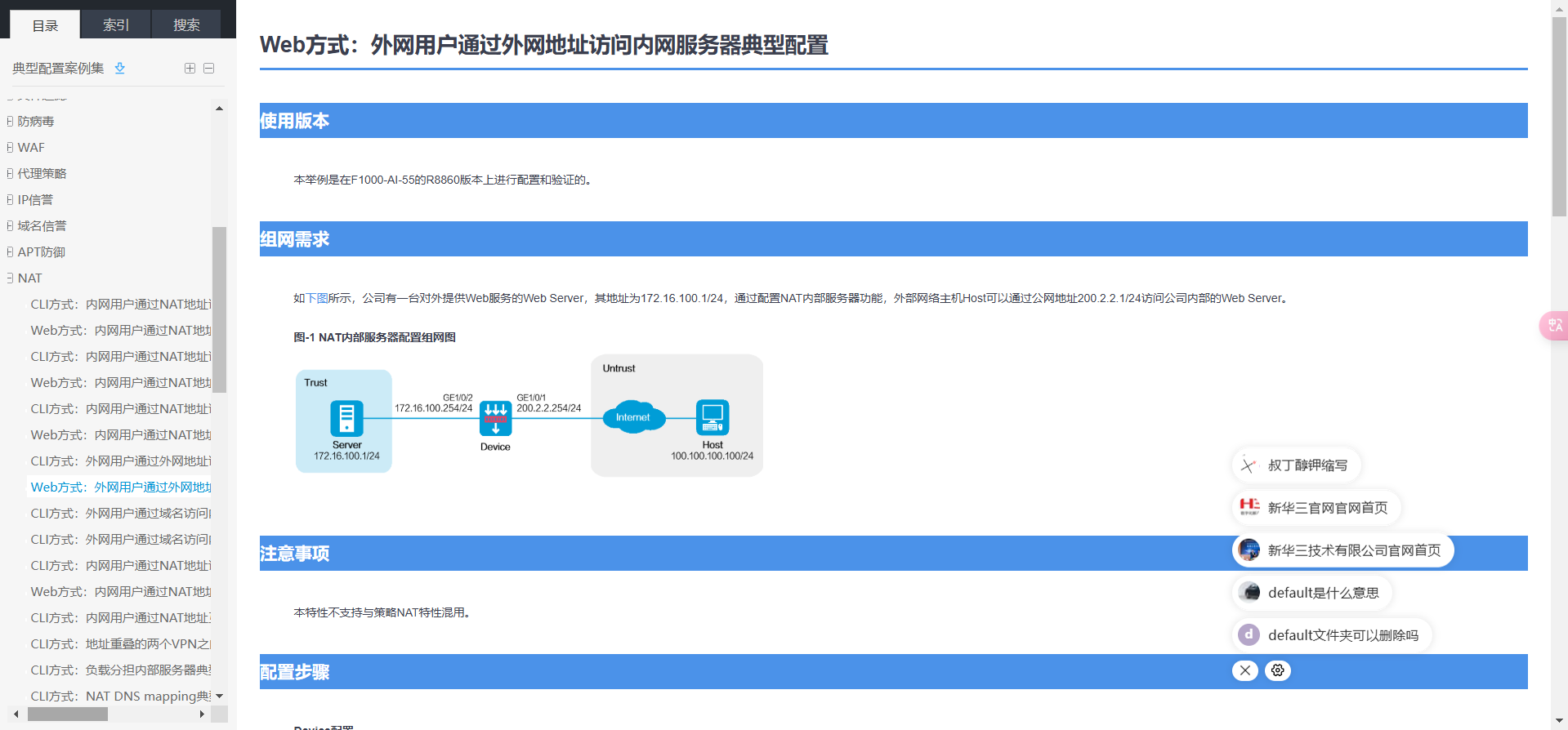

https://www.h3c.com/cn/pub/Document_Center/2023/08/WebHelp_H3C_SecPath_FHQCP_DXPZALJ(V7)/default_auto.htm?CHID=904216

- 2026-05-11回答

- 评论(0)

- 举报

-

(0)

暂无评论

一、场景说明

- 外网口:GE1/0/1,公网 IP:202.1.1.10(出口 IP)

- 内网服务器:192.168.1.88,服务端口:TCP 8081

- 需求:公网用户访问

202.1.1.10:8081→ 转发到192.168.1.88:8081

二、Web 界面配置(推荐)

1. 进入 NAT 内部服务器(端口映射)

- 接口:GE1/0/1(外网口)

- 协议类型:TCP

- 外网地址:接口 IP(即出口公网 IP)

- 外网端口:8081

- 内网服务器 IP:192.168.1.88

- 内网端口:8081

- 描述:内网服务发布

2. 放通安全策略(关键!否则被拒绝)

- 名称:Server_192.168.1.88

- 地址:192.168.1.88/32

- 源安全域:Untrust

- 目的安全域:Trust

- 目的地址:Server_192.168.1.88

- 服务:自定义 TCP 8081 或 ANY

- 动作:允许

- 启用:勾选

三、命令行配置(直接复制)

# 1. 外网口配置(假设GE1/0/1为外网口)

system-view

interface GigabitEthernet1/0/1

ip address 202.1.1.10 255.255.255.248

nat server protocol tcp global current-interface 8081 inside 192.168.1.88 8081

quit

# 2. 配置安全策略放通Untrust→Trust访问该服务器

security-policy ip

rule name Untrust-To-Server

source-zone untrust

destination-zone trust

destination-address 192.168.1.88 24

service tcp destination-port 8081

action pass

quit

四、常见问题排查

- 映射不生效

- 确认外网口是

Untrust域、内网口是Trust域 - 检查是否有其他 NAT / 安全策略冲突

- 确认外网口是

- 能映射但无法访问

- 安全策略是否放通

Untrust→Trust - 内网服务器防火墙是否放行 8081 端口

- 安全策略是否放通

- 出口 IP 动态变化(PPPoE)

- 外网地址选 接口 IP/current-interface,无需写死 IP

- 2026-05-11回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论