10508交换机AAA配置后未生效

- 0关注

- 1收藏,3966浏览

问题描述:

hwtacacs scheme test

primary authentication 192.168.1.1

primary authorization 192.168.1.1

primary accounting 192.168.1.1

nas-ip 172.16.1.1

key authentication simple test

key authorization simple test

key accounting simple test

user-name-format without-domain

domain test

authentication default hwtacacs-scheme test local

authorization default hwtacacs-scheme test local

accounting default hwtacacs-scheme test local

配置完成后测试未生效,是什么原因啊,谢谢!!!

- 2018-11-19提问

- 举报

-

(0)

最佳答案

服务器上的相关配置正确吗?

用户名密码都正确吗?

服务器可达吗?

可以先根据典型配置检查一下是否配置完全了,还是不通的话再排查。

http://www.h3c.com/cn/d_201711/1043836_30005_0.htm#_Toc494386001

1.14 AAA典型配置举例

1.14.1 SSH用户的HWTACACS认证、授权、计费配置

1. 组网需求

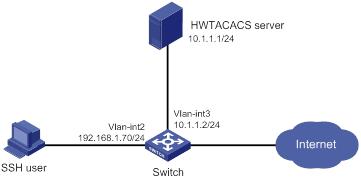

通过配置Switch实现使用HWTACACS服务器对SSH登录Switch的用户进行认证、授权、计费。

· 由一台HWTACACS服务器担当认证、授权、计费服务器的职责,服务器IP地址为10.1.1.1/24。

· Switch与认证、授权、计费HWTACACS服务器交互报文时的共享密钥均为expert,向HWTACACS服务器发送的用户名中不带域名。

· SSH用户登录Switch时使用HWTACACS服务器上配置的用户名以及密码进行认证,认证通过后具有缺省的用户角色network-operator。

2. 组网图

图1-13 SSH用户HWTACACS认证、授权和计费配置组网图

3. 配置步骤

(1) 配置HWTACACS服务器

# 在HWTACACS服务器上设置与Switch交互报文时的共享密钥为expert;添加SSH用户名及密码。(略)

(2) 配置Switch

# 配置各接口的IP地址。(略)

# 创建HWTACACS方案hwtac。

<Switch> system-view

[Switch] hwtacacs scheme hwtac

# 配置主认证服务器的IP地址为10.1.1.1,认证端口号为49。

[Switch-hwtacacs-hwtac] primary authentication 10.1.1.1 49

# 配置主授权服务器的IP地址为10.1.1.1,授权端口号为49。

[Switch-hwtacacs-hwtac] primary authorization 10.1.1.1 49

# 配置主计费服务器的IP地址为10.1.1.1,计费端口号为49。

[Switch-hwtacacs-hwtac] primary accounting 10.1.1.1 49

# 配置与认证、授权、计费服务器交互报文时的共享密钥均为明文expert。

[Switch-hwtacacs-hwtac] key authentication simple expert

[Switch-hwtacacs-hwtac] key authorization simple expert

[Switch-hwtacacs-hwtac] key accounting simple expert

# 配置向HWTACACS服务器发送的用户名不携带域名。

[Switch-hwtacacs-hwtac] user-name-format without-domain

[Switch-hwtacacs-hwtac] quit

# 创建ISP域bbb,为login用户配置AAA认证方法为HWTACACS认证/授权/计费。

[Switch] domain bbb

[Switch-isp-bbb] authentication login hwtacacs-scheme hwtac

[Switch-isp-bbb] authorization login hwtacacs-scheme hwtac

[Switch-isp-bbb] accounting login hwtacacs-scheme hwtac

[Switch-isp-bbb] quit

# 创建本地RSA及DSA密钥对。

[Switch] public-key local create rsa

[Switch] public-key local create dsa

# 使能SSH服务器功能。

[Switch] ssh server enable

# 设置SSH用户登录用户线的认证方式为AAA认证。

[Switch] line vty 0 63

[Switch-line-vty0-63] authentication-mode scheme

[Switch-line-vty0-63] quit

# 使能缺省用户角色授权功能,使得认证通过后的SSH用户具有缺省的用户角色network-operator。

[Switch] role default-role enable

4. 验证配置

用户向Switch发起SSH连接,按照提示输入正确用户名及密码后,可成功登录Switch,并具有用户角色network-operator所拥有的命令行执行权限。

1.14.2 SSH用户的local认证、HWTACACS授权、RADIUS计费配置

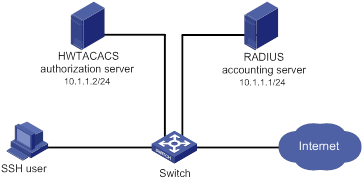

1. 组网需求

通过配置Switch实现local认证,HWTACACS授权和RADIUS计费。SSH用户的用户名和密码为hello。

· 一台HWTACACS服务器(担当授权服务器的职责)与Switch相连,服务器IP地址为10.1.1.2。Switch与授权HWTACACS服务器交互报文时的共享密钥均为expert,发送给HWTACACS服务器的用户名中不带域名。

· 一台RADIUS服务器(担当计费服务器的职责)与Switch相连,服务器IP地址为10.1.1.1。Switch与计费RADIUS服务器交互报文时的共享密钥为expert。

· 认证通过后的SSH用户具有缺省的用户角色network-operator。

2. 组网图

图1-14 SSH用户local认证、HWTACACS授权和RADIUS计费配置组网图

3. 配置步骤

(1) 配置HWTACACS服务器(略)

(2) 配置RADIUS服务器(略)

(3) 配置Switch

# 配置各接口的IP地址。(略)

# 创建本地RSA及DSA密钥对。

<Switch> system-view

[Switch] public-key local create rsa

[Switch] public-key local create dsa

# 使能SSH服务器功能。

[Switch] ssh server enable

# 设置SSH用户登录用户线的认证方式为AAA认证。

[Switch] line vty 0 63

[Switch-line-vty0-63] authentication-mode scheme

[Switch-line-vty0-63] quit

# 配置HWTACACS方案。

[Switch] hwtacacs scheme hwtac

[Switch-hwtacacs-hwtac] primary authorization 10.1.1.2 49

[Switch-hwtacacs-hwtac] key authorization simple expert

[Switch-hwtacacs-hwtac] user-name-format without-domain

[Switch-hwtacacs-hwtac] quit

# 配置RADIUS方案。

[Switch] radius scheme rd

[Switch-radius-rd] primary accounting 10.1.1.1 1813

[Switch-radius-rd] key accounting simple expert

[Switch-radius-rd] user-name-format without-domain

[Switch-radius-rd] quit

# 创建设备管理类本地用户hello。

[Switch] local-user hello class manage

# 配置该本地用户的服务类型为SSH。

[Switch-luser-manage-hello] service-type ssh

# 配置该本地用户密码为明文123456TESTplat&!。(若是FIPS模式下,只能使用交互式方式设置)。

[Switch-luser-manage-hello] password simple 123456TESTplat&!

[Switch-luser-manage-hello] quit

# 创建ISP域bbb,为login用户配置AAA认证方法为本地认证、HWTACACS授权、RADIUS计费。

[Switch] domain bbb

[Switch-isp-bbb] authentication login local

[Switch-isp-bbb] authorization login hwtacacs-scheme hwtac

[Switch-isp-bbb] accounting login radius-scheme rd

[Switch-isp-bbb] quit

# 使能缺省用户角色授权功能,使得认证通过后的SSH用户具有缺省的用户角色network-operator。

[Switch] role default-role enable

4. 验证配置

用户向Switch发起SSH连接,按照提示输入用户名hello@bbb及正确的密码后,可成功登录Switch,并具有用户角色network-operator拥有的命令行执行权限。

- 2018-11-19回答

- 评论(0)

- 举报

-

(0)

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论