IPsec VPN 设置

- 0关注

- 1收藏,1627浏览

问题描述:

接口选外网的还是内网的

duid对端网关是内网的还外网的

链接到外部连入服务器是选站点还是pc

- 2019-07-23提问

- 举报

-

(0)

最佳答案

什么设备?那块的配置接口

- 2019-07-23回答

- 评论(2)

- 举报

-

(0)

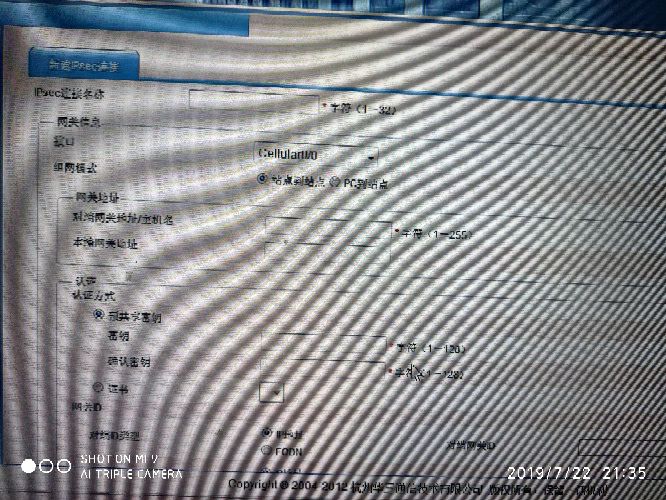

配置项 说明 IPsec连接名称 设置IPsec连接的名称 接口 设置要通过该IPsec连接加/解密的数据流所在的接口 组网模式 设置IPsec连接的组网模式,包括站点到站点和PC到站点 对端网关地址/主机名 设置IPSec连接对端安全网关的地址,可以是IP地址或主机名 · 对端网关地址可以是一个IP地址,也可以是一个IP地址范围。若本端为IKE协商的发起端,则此配置项所配的IP地址必须唯一,且与响应端的“本端网关地址”保持一致;若本端为IKE协商的响应端,则此配置项所配的IP地址必须包含发起端的“本端网关地址” · 对端网关主机名是IPsec对端在网络中的唯一标识,可被DNS服务器解析为IP地址。采用主机名时,本端可以作为IKE协商的发起端 本端网关地址 设置IKE协商时的本端网关的IP地址 缺省情况下,本端网关地址使用应用IPsec连接的接口的主地址 提示 一般情况下本端网关地址不需要配置,只有当用户需要指定特殊的本端网关地址时(如指定loopback接口地址)才需要配置。而发起端的对端网关地址/主机名需要配置,它们用于发起方在协商过程中寻找对端 认证方式 设置IKE协商采用的认证方式 · 预共享密钥:表示采用预共享密钥认证,此时要设置所使用的预共享密钥,输入的密钥和确认密钥必须一致 · 证书:表示采用数字签名认证,此时要选择一个本地证书的主题。可选的本地证书在“证书管理”中配置 对端ID类型 设置IKE第一阶段的协商过程中使用的对端ID的类型 · IP地址:表示选择IP地址作为IKE协商过程中使用的ID · FQDN:表示选择FQDN(Fully Qualified Domain Name,完全合格域名)类型的名称作为IKE协商过程中使用的ID。选择此项时需要指定对端网关ID 提示 · 当IKE协商的发起端配置了本端ID类型为“FQDN”或“User FQDN”时,发起端会发送自己的本端网关ID给对端来标识自己的身份,而对端使用对端网关ID来认证发起端,故对端网关ID应与发起端上的本端网关ID保持一致 · 当交换模式为“主模式”时,只能使用IP地址进行IKE协商,建立安全联盟 本端ID类型 设置IKE第一阶段的协商过程中使用的本端ID的类型 · IP地址:表示选择IP地址作为IKE协商过程中使用的ID · FQDN:表示选择FQDN类型的名称作为IKE协商过程中使用的ID。选择此项时需要指定本端网关ID,并且为保证IKE协商成功,建议本端网关ID配置为不携带@字符的字符串,例如***.*** · User FQDN:表示选择User FQDN类型的名称作为IKE协商过程中使用的ID。选择此项时需要指定本端网关ID,并且为保证IKE协商成功,建议IKE本端名称配置为携带@字符的字符串,例如test@***.*** 筛选方式 设置筛选需要被IPsec保护的数据流的方式 · 流量特征:表示根据指定条件对数据流进行过滤,筛选出要IPsec保护的数据流。选择此项时需要指定匹配条件,即源地址/通配符和目的地址/通配符 · 对端指定:表示要保护什么样的数据流由对端的设置决定 提示 · 为保证SA的成功建立,建议将IPsec对等体上的流量特征配置为完全镜像对称。否则,只有一种情况下可以建立SA,即对等体一段的流量特征是另一端的子集。但需要注意的是,在这种情况下,只有流量特征范围小的一端向范围大的一端发起的协商才能成功 · 筛选方式设置为“对端指定”的一端不能作为协商的发起端 源地址/通配符 目的地址/通配符 配置更多规则 · 如果复选框未选中,只显示一组规则。 · 如果复选框被选中,显示五组规则。 默认情况下,复选框未被选中。 反向路由注入 设置开启或关闭反向路由注入功能,启用反向路由注入时可以配置下一跳和优先级 启用反向路由注入功能后,可以随IPsec SA的建立自动生成到达IPsec VPN私网或隧道网关的静态路由,减少手工静态路由的配置 提示 · 本端设备启用反向路由注入后,可以不配置到对端的路由。此时,只能由对端发起SA协商。协商成功后,本端会生成到达对端私网的静态路由 · 反向路由注入功能动态生成的静态路由随IPsec SA的创建而创建,随IPsec SA的删除而删除 · 反向路由注入生成的静态路由可以在“高级配置 > 路由设置 [显示]”的页面中查看 下一跳 当开启反向路由注入时,设置生成的静态路由的下一跳地址 不指定此项时,使用本端在IPsec SA协商过程中学习到的隧道的对端地址作为下一跳 优先级 当开启反向路由注入时,设置生成的静态路由的优先级 通过指定反向路由注入生成的静态路由的优先级,可以更灵活地应用路由管理策略。例如:当设备上还有其他方式配置的到达相同目的地的路由时,如果为他们指定相同优先级,则可实现负载分担,如果指定不同优先级,则可实现路由备份 第一阶段 交换模式 设置IKE第一阶段的交换模式为主模式或野蛮模式 提示 · 当安全隧道一端的IP地址为自动获取时,必须将交换模式配置为“野蛮模式”。这种情况下,只要建立安全联盟时使用的用户名和密码正确,就可以建立安全联盟 · 此处配置的交换模式表示本端作为发起方时所使用的交换模式,响应端将自动适配发起端的交换模式 认证算法 设置IKE协商采用的认证算法 · SHA1:采用HMAC-SHA1认证算法 · MD5:采用HMAC-MD5认证算法 加密算法 设置IKE协商采用的加密算法 · DES-CBC:采用CBC模式的DES算法,采用56bits的密钥进行加密 · 3DES-CBC:采用CBC模式的3DES算法,采用168bits的密钥进行加密 · AES-128:采用CBC模式的AES算法,采用128bits的密钥进行加密 · AES-192:采用CBC模式的AES算法,采用192bits的密钥进行加密 · AES-256:采用CBC模式的AES算法,采用256bits的密钥进行加密 DH 设置IKE第一阶段密钥协商时采用的DH密钥交换参数 · Diffie-Hellman Group1:采用768-bit的Diffie-Hellman组 · Diffie-Hellman Group2:采用1024-bit的Diffie-Hellman组 · Diffie-Hellman Group5:采用1536-bit的Diffie-Hellman组 · Diffie-Hellman Group14:采用2048-bit的Diffie-Hellman组 SA的生存周期 设置IKE协商的ISAKMP SA生存周期 在设定的生存周期超时前,会提前协商另一个SA来替换旧的SA。在新的SA还没有协商完之前,依然使用旧的SA;在新的SA建立后,将立即使用新的SA,而旧的SA在生存周期超时后,被自动清除 提示 如果SA生存周期超时,ISAKMP SA将自动更新。因为IKE协商需要进行DH计算,在低端设备上需要经过较长的时间,为使ISAKMP SA的更新不影响安全通信,建议设置SA生存周期大于10分钟 第二阶段 协议 设置IPsec协商采用的安全协议 · ESP:表示采用ESP协议 · AH:表示采用AH协议 · AH-ESP:表示先用ESP协议对报文进行保护,再用AH协议进行保护 AH认证算法 当协议选择“AH”或“AH-ESP”时,设置AH协议采用的认证算法 可选的认证算法有MD5和SHA1 ESP认证算法 当安全协议选择“ESP”或“AH-ESP”时,设置ESP协议采用的认证算法 可选的认证算法有MD5和SHA1,选择NULL表示不进行ESP认证 提示 ESP认证算法和ESP加密算法不能同时设置为NULL ESP加密算法 当安全协议选择“ESP”或“AH-ESP”时,设置ESP协议采用的加密算法 · 3DES:表示采用3DES算法,采用168bits的密钥进行加密 · DES:表示采用DES算法,采用56bits的密钥进行加密 · AES128:表示采用AES算法,采用128bits的密钥进行加密 · AES192:表示采用AES算法,采用192bits的密钥进行加密 · AES256:表示采用AES算法,采用256bits的密钥进行加密 · NULL:表示不进行ESP加密 提示 · 对于保密及安全性要求非常高的地方,采用3DES算法可以满足需要,但3DES加密速度比较慢;对于普通的安全要求,DES算法就可以满足需要 · ESP认证算法和ESP加密算法不能同时设置为NULL 封装模式 设置安全协议对IP报文的封装模式 · Tunnel:表示采用隧道模式 · Transport:表示采用传输模式 PFS 设置使用此IPsec连接发起协商时是否使用PFS(Perfect Forward Secrecy,完善的前向安全性)特性,并指定采用的Diffie-Hellman组: · None:表示不使用PFS特性 · Diffie-Hellman Group1:表示使用PFS特性,采用768-bit Diffie-Hellman组 · Diffie-Hellman Group2:表示使用PFS特性,采用1024-bit Diffie-Hellman组 · Diffie-Hellman Group5:表示使用PFS特性,采用1536-bit Diffie-Hellman组 · Diffie-Hellman Group14:表示使用PFS特性,采用2048-bit Diffie-Hellman组 提示 · DH Group14、DH Group5、DH Group2、DH Group1的安全性和需要的计算时间依次递减 · IPsec在使用配置了PFS的IPsec连接发起一个协商时,在第二阶段的协商中进行一次附加的密钥交换以提高通讯的安全性 · 本端和对端指定的Diffie-Hellman组必须一致,否则协商会失败 SA的生存周期 设置安全策略的SA生存周期,包括基于时间的生存周期和基于流量的生存周期 提示 IKE为IPsec协商建立安全联盟时,采用本地配置的生存周期和对端提议的生存周期中较小的一个 启用DPD功能 设置是否启用DPD功能 DPD(Dead Peer Detection,对等体存活检测)用于IKE对等体存活状态的检测。启用DPD功能后,当本端需要向对端发送IPsec报文时,若判断当前距离最后一次收到对端IPsec报文已经超过触发DPD的时间间隔,则触发DPD查询,本端主动向对端发送DPD请求报文,对IKE对等体是否存活进行检测。如果本端在指定的等待DPD响应报文的时间内未收到对端发送的DPD响应报文,则重传DPD请求,缺省重传两次之后,若仍然没有收到对端的DPD响应报文,则删除该IKE SA和对应的IPsec SA 触发DPD的时间间隔 当启用DPD功能时,设置经过多长时间没有从对端收到IPSec报文,则触发DPD查询 等待DPD响应报文的时间 当启用DPD功能时,设置经过多长时间没有收到DPD响应报文,则重传DPD报

连接:http://www.h3c.com/cn/d_201607/937279_30005_0.htm

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

连接:http://www.h3c.com/cn/d_201607/937279_30005_0.htm