问题描述:

#

version 5.20, Feature 5123P36

#

sysname BGW_security

#

clock timezone BJ add 08:00:00

#

password-control enable

password-control length 8

password-control composition type-number 3 type-length 4

password-control login-attempt 5 exceed lock-time 60

password-control complexity user-name check

#

super password level 3 cipher OX2X55^%:H*^US3K"<C2<1!!

#

undo voice vlan mac-address 00e0-bb00-0000

#

domain default enable system

#

ip http acl 2000

#

undo alg dns

undo alg rtsp

undo alg h323

undo alg sip

undo alg sqlnet

undo alg pptp

undo alg ils

undo alg nbt

undo alg msn

undo alg qq

undo alg tftp

undo alg sccp

undo alg xdmcp

undo alg rsh

#

acl number 2000

rule 1 permit source 192.168.0.0 0.0.255.255

#

vlan 1

#

vlan 130

#

domain system

access-limit disable

state active

idle-cut disable

self-service-url disable

#

pki domain default

crl check disable

#

user-group system

#

local-user admin

authorization-attribute acl 2000

service-type ssh terminal

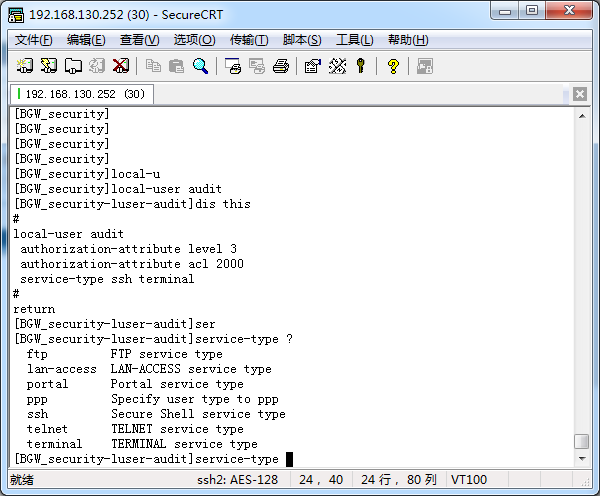

local-user audit

authorization-attribute level 3

authorization-attribute acl 2000

service-type ssh terminal

service-type portal

#

ssl server-policy default

pki-domain default

#

interface NULL0

#

interface Vlan-interface130

ip address 192.168.130.252 255.255.255.0

#

interface GigabitEthernet0/0

port link-mode route

ip address 192.168.0.1 255.255.255.0

#

interface GigabitEthernet0/3

port link-mode route

#

interface GigabitEthernet0/4

port link-mode route

#

interface GigabitEthernet0/5

port link-mode route

#

interface GigabitEthernet0/1

port link-mode bridge

port access vlan 130

#

interface GigabitEthernet0/2

port link-mode bridge

port access vlan 130

#

ip route-static 0.0.0.0 0.0.0.0 192.168.130.254

#

info-center logbuffer size 1024

info-center trapbuffer size 1024

#

ntp-service authentication enable

ntp-service authentication-keyid 99 authentication-mode md5 +L%+/Q"U&'QF5"6K6S_ZPQ!!

ntp-service reliable authentication-keyid 99

ntp-service unicast-server 192.168.130.253 authentication-keyid 99

#

ssh server enable

ssh user admin service-type stelnet authentication-type password

ssh user audit service-type stelnet authentication-type password

#

ip https acl 2000

ip https ssl-server-policy default

ip https enable

#

load xml-configuration

#

user-interface con 0

authentication-mode scheme

set authentication password cipher OX2X55^%:H*^US3K"<C2<1!!

idle-timeout 5 0

user-interface vty 0 4

acl 2000 inbound

authentication-mode scheme

set authentication password cipher OX2X55^%:H*^US3K"<C2<1!!

idle-timeout 5 0

protocol inbound ssh

#

return

#

version 5.20, Feature 5123P36

#

sysname BGW_security

#

clock timezone BJ add 08:00:00

#

password-control enable

password-control length 8

password-control composition type-number 3 type-length 4

password-control login-attempt 5 exceed lock-time 60

password-control complexity user-name check

#

super password level 3 cipher OX2X55^%:H*^US3K"<C2<1!!

#

undo voice vlan mac-address 00e0-bb00-0000

#

domain default enable system

#

ip http acl 2000

#

undo alg dns

undo alg rtsp

undo alg h323

undo alg sip

undo alg sqlnet

undo alg pptp

undo alg ils

undo alg nbt

undo alg msn

undo alg qq

undo alg tftp

undo alg sccp

undo alg xdmcp

undo alg rsh

#

acl number 2000

rule 1 permit source 192.168.0.0 0.0.255.255

#

vlan 1

#

vlan 130

#

domain system

access-limit disable

state active

idle-cut disable

self-service-url disable

#

pki domain default

crl check disable

#

user-group system

#

local-user admin

authorization-attribute acl 2000

service-type ssh terminal

local-user audit

authorization-attribute level 3

authorization-attribute acl 2000

service-type ssh terminal

service-type portal

#

ssl server-policy default

pki-domain default

#

interface NULL0

#

interface Vlan-interface130

ip address 192.168.130.252 255.255.255.0

#

interface GigabitEthernet0/0

port link-mode route

ip address 192.168.0.1 255.255.255.0

#

interface GigabitEthernet0/3

port link-mode route

#

interface GigabitEthernet0/4

port link-mode route

#

interface GigabitEthernet0/5

port link-mode route

#

interface GigabitEthernet0/1

port link-mode bridge

port access vlan 130

#

interface GigabitEthernet0/2

port link-mode bridge

port access vlan 130

#

ip route-static 0.0.0.0 0.0.0.0 192.168.130.254

#

info-center logbuffer size 1024

info-center trapbuffer size 1024

#

ntp-service authentication enable

ntp-service authentication-keyid 99 authentication-mode md5 +L%+/Q"U&'QF5"6K6S_ZPQ!!

ntp-service reliable authentication-keyid 99

ntp-service unicast-server 192.168.130.253 authentication-keyid 99

#

ssh server enable

ssh user admin service-type stelnet authentication-type password

ssh user audit service-type stelnet authentication-type password

#

ip https acl 2000

ip https ssl-server-policy default

ip https enable

#

load xml-configuration

#

user-interface con 0

authentication-mode scheme

set authentication password cipher OX2X55^%:H*^US3K"<C2<1!!

idle-timeout 5 0

user-interface vty 0 4

acl 2000 inbound

authentication-mode scheme

set authentication password cipher OX2X55^%:H*^US3K"<C2<1!!

idle-timeout 5 0

protocol inbound ssh

#

return

问题:

1. ip http 服务开启 但用管理员账户无法登录,提示登录失败,用户权限3级,用户类型无http或https

2. ip https服务请问可以使用设备自己生成ssl证书吗?也就是说设备本身可以做ca服务端自己生成ssl证书吗?请问如何配置,如何设置。。。我就来被它搞哭了

3.我这边要做等保2级,Http要关闭,https要开启,但本人对http和https的使用方法不是很清楚,请大牛求教

- 2019-09-03提问

- 举报

-

(0)

最佳答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

http如何救活?