pppoe 拨号 怎么使用sslvpn

- 1关注

- 1收藏,4305浏览

参考:https://www.h3c.com/cn/d_202006/1307646_30005_0.htm

IP接入配置举例

1. 组网需求

Device为SSL VPN网关设备,连接公网用户和企业私有网络。用户通过Device可以通过IP

接入方式安全地访问私有网络内的Server。Device采用本地认证和授权方式对用户进行认证和授权。

2. 组网图

图1-20 IP接入配置组网图

3. 配置步骤

在开始下面的配置之前,假设已完成如下配置:

· Device已获取到CA证书ca.cer和服务器证书server.pfx,若SSL VPN网关不引用SSL 服务端策略,则使用设备缺省证书。

· Server上存在到达网段10.1.1.0/24的路由。

(1) 配置接口IP地址、路由、安全域及域间策略保证网络可达,具体配置步骤略

(2) 配置PKI域

# 配置PKI域sslvpn。

<Device> system-view

[Device] pki domain sslvpn

[Device-pki-domain-sslvpn] public-key rsa general name sslvpn

[Device-pki-domain-sslvpn] undo crl check enable

[Device-pki-domain-sslvpn] quit

# 导入CA证书ca.cer和服务器证书server.pfx。

[Device] pki import domain sslvpn der ca filename ca.cer

[Device] pki import domain sslvpn p12 local filename server.pfx

(3) 配置SSL服务器端策略

# 配置SSL服务器端策略ssl。

[Device] ssl server-policy ssl

[Device-ssl-server-policy-ssl] pki-domain sslvpn

[Device-ssl-server-policy-ssl] quit

(4) 配置SSL VPN网关

# 配置SSL VPN网关gw的IP地址为1.1.1.2,端口号为4430,并引用SSL服务器端策略ssl。

<Device> system-view

[Device] sslvpn gateway gw

[Device-sslvpn-gateway-gw] ip address 1.1.1.2 port 4430

[Device-sslvpn-gateway-gw] ssl server-policy ssl

[Device-sslvpn-gateway-gw] service enable

[Device-sslvpn-gateway-gw] quit

(5) 创建SSL VPN客户端地址池

# 创建为SSL VPN客户端分配地址的地址池sslvpnpool,地址范围为10.1.1.1~10.1.1.10。

[Device] sslvpn ip address-pool sslvpnpool 10.1.1.1 10.1.1.10

(6) 创建SSL VPN AC接口

# 创建SSL VPN AC接口1,配置该接口的IP地址为10.1.1.100/24。

[Device] interface sslvpn-ac 1

[Device-SSLVPN-AC1] ip address 10.1.1.100 24

[Device-SSLVPN-AC1] quit

(7) 配置SSL VPN访问实例

# 配置SSL VPN访问实例ctxip,引用SSL VPN网关gw,指定域名为domainip。

[Device] sslvpn context ctxip

[Device-sslvpn-context-ctxip] gateway gw domain domainip

# 配置IP接入引用的SSL VPN AC接口1.

[Device-sslvpn-context-ctxip] ip-tunnel interface sslvpn-ac 1

# 创建路由表rtlist,并添加路由表项20.2.2.0/24。

[Device-sslvpn-context-ctxip] ip-route-list rtlist

[Device-sslvpn-context-ctxip-route-list-rtlist] include 20.2.2.0 24

[Device-sslvpn-context-ctxip-route-list-rtlist] quit

# 引用SSL VPN客户端地址池sslvpnpool。

[Device-sslvpn-context-ctxip] ip-tunnel address-pool sslvpnpool mask 24

# 创建SSL VPN策略组resourcegrp,引用路由列表rtlist,并同时配置对IP接入进行ACL过滤。

[Device-sslvpn-context-ctxip] policy-group resourcegrp

[Device-sslvpn-context-ctxip-policy-group-resourcegrp] ip-tunnel access-route ip-route-list rtlist

[Device-sslvpn-context-ctxip-policy-group-resourcegrp] filter ip-tunnel acl 3000

[Device-sslvpn-context-ctxip-policy-group-resourcegrp] quit

# 开启SSL VPN访问实例ctxip。

[Device-sslvpn-context-ctxip] service enable

[Device-sslvpn-context-ctxip] quit

# 创建ACL 3000,规则为允许源IP为10.1.1.0/24的报文访问目标IP网段20.2.2.0/24。

[Device] acl advanced 3000

[Device-acl-ipv4-adv-3000] rule permit ip source 10.1.1.0 0.0.0.255 destination 20.2.2.0 0.0.0.255

[Device-acl-ipv4-adv-3000] quit

(8) 配置SSL VPN用户

# 创建本地SSL VPN用户sslvpnuser,密码为123456,用户角色为network-operator,授权用户的SSL VPN策略组为resourcegrp。

[Device] local-user sslvpnuser class network

[Device-luser-network-sslvpnuser] password simple 123456

[Device-luser-network-sslvpnuser] service-type sslvpn

[Device-luser-network-sslvpnuser] authorization-attribute sslvpn-policy-group resourcegrp

[Device-luser-network-sslvpnuser] authorization-attribute user-role network-operator

[Device-luser-network-sslvpnuser] quit

4. 验证配置

# 在Device上查看SSL VPN网关状态,可见SSL VPN网关gw处于Up状态。

[Device] display sslvpn gateway

Gateway name: gw

Operation state: Up

IP: 1.1.1.2 Port: 4430

Front VPN instance: Not configured

# 在Device上查看SSL VPN访问实例状态,可见SSL VPN访问实例ctx处于Up状态。

[Device] display sslvpn context

Context name: ctxip

Operation state: Up

AAA domain: Not specified

Certificate authentication: Disabled

Password authentication: Enabled

Authentication use: All

Dynamic password: Disabled

Code verification: Disabled

Default policy group: Not configured

Associated SSL VPN gateway: gw

Domain name: domainip

Maximum users allowed: 1048575

VPN instance: Not configured

Idle timeout: 30 min

# SSL VPN用户sslvpnuser在PC浏览器上输入https://1.1.1.2:4430/,进入Domain List页面,如下图所示。

图1-21 Domain List页面

# 选择domainip进入登录页面,输入用户sslvpnuser和密码123456。

图1-22 登录页面

# 单击<登录>按钮,可以成功登录SSL VPN网关。在网页的应用程序栏中选择“启动IP客户端应用程序”,如下图所示。

图1-23 应用程序列表

# 单击<启动>按钮,下载IP接入客户端软件Svpnclient并安装,安装完成后,启动iNode客户端,输入如下图所示的参数。

图1-24 iNode客户端

# 单击<连接>按钮,成功登录SSL VPN客户端,如下图所示。

图1-25 成功登录SSL VPN网关

# SSL VPN用户sslvpnuser可以Ping通服务器地址20.2.2.2。

C:\>ping 20.2.2.2

Pinging 20.2.2.2 with 32 bytes of data:

Reply from 20.2.2.2: bytes=32 time=31ms TTL=254

Reply from 20.2.2.2: bytes=32 time=18ms TTL=254

Reply from 20.2.2.2: bytes=32 time=15ms TTL=254

Reply from 20.2.2.2: bytes=32 time=16ms TTL=254

Ping statistics for 20.2.2.2:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 15ms, Maximum = 31ms, Average = 20ms

# 在Device上可以看到SSL VPN用户sslvpnuser的会话信息。

[Device] display sslvpn session user sslvpnuser

User : sslvpnuser

Context : ctxip

Policy group : resourcegrp

Idle timeout : 30 min

Created at : 16:38:48 UTC Wed 07/26/2017

Lastest : 16:47:41 UTC Wed 07/26/2017

User IPv4 address : 172.16.1.16

Allocated IP : 10.1.1.1

Session ID : 14

Web browser/OS : Windows

- 2020-09-16回答

- 评论(1)

- 举报

-

(0)

请看标题。外网是pppoe拨号!

请看标题。外网是pppoe拨号!

由于拨号地址问题,需要结合DDNS做域名解析,可以参考下面案例:

v7盒式防火墙设备SSLVPN+PPPOE+DDNS典型配置

https://zhiliao.h3c.com/Theme/details/21239

配置防火墙DDNS 策略

点击网络->DNS->DDNS客户端->新建->填写策略名称->选择服务器提供商->填写服务器地址->填写登录用户名密码->添加关联接口和FQDN->点击确定->点击确定。

配置SR设备为PPPoE server

# 配置虚拟模板接口1的IP地址,并指定为对端分配的IP地址。

<H3C> system-view

[H3C] interface virtual-template 1

[H3C-Virtual-Template1] ip address 1.1.1.1 255.0.0.0

[H3C-Virtual-Template1] remote address 1.1.1.2

[H3C-Virtual-Template1] quit

# 在接口GigabitEthernet1/0/1上启用PPPoE Server协议,并将该接口与虚拟模板接口1绑定。

[H3C] interface gigabitethernet 1/0/1

[H3C-GigabitEthernet1/0/1] pppoe-server bind virtual-template 1

[H3C-GigabitEthernet1/0/1] quit

- 2020-09-16回答

- 评论(0)

- 举报

-

(0)

您好,请知:

首先需要配置PPPOE拨号后再部署SSL VPN的接入。

以下是PPPOE拨号的脚本,请参考:

PPPOE拨号关键配置点:

[PPPOE]local-user weijianing class network //创建用户名、密码,赋予PPP登陆的权限

New local user added.

[PPPOE-luser-network-weijianing]password simple weijianing

[PPPOE-luser-network-weijianing]service-type ppp

[PPPOE-luser-network-weijianing]quit

[PPPOE]domain name system //配置域,验证方式为本地PPP认证

[PPPOE-isp-system]authentication ppp local

[PPPOE-isp-system]quit

[PPPOE]ip pool weijianing 192.168.10.2 192.168.10.100 //创建地址池,用于PPPOE客户端拨号的IP地址分配

[PPPOE]int Virtual-Template 1 //创建虚拟模板,调用域和地址池

[PPPOE-Virtual-Template1]ip address 192.168.10.1 255.255.255.0

[PPPOE-Virtual-Template1]ppp authentication-mode pap domain system

[PPPOE-Virtual-Template1]remote address pool weijianing

[PPPOE-Virtual-Template1]quit

[PPPOE]int gi 0/0

[PPPOE-GigabitEthernet0/0]pppoe-server bind virtual-template 1 //将PPPOE与虚拟模板绑定到物理接口

[PPPOE-GigabitEthernet0/0]quit

以下是SSL VPN的配置关键点,请参考:

[H3C]acl advanced 3000

[H3C-acl-ipv4-adv-3000]rule 0 permit tcp source any destination any

[H3C-acl-ipv4-adv-3000]quit

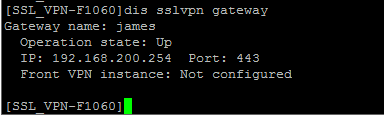

[SSL_VPN-F1060]sslvpn gateway james //创建SSL VPN网关,命名为james

[SSL_VPN-F1060-sslvpn-gateway-james] ip address 192.168.200.254 //配置网关地址

[SSL_VPN-F1060-sslvpn-gateway-james] service enable //开启SSL VPN网关服务

[SSL_VPN-F1060-sslvpn-gateway-james]quit

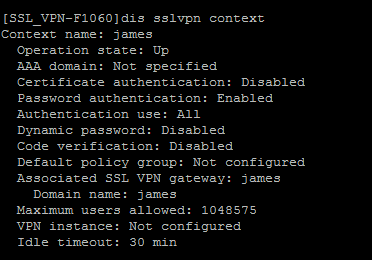

[SSL_VPN-F1060]sslvpn context james //创建SSL VPN实例,实例名为james

[SSL_VPN-F1060-sslvpn-context-james] gateway james domain james //绑定SSL VPN网关

[SSL_VPN-F1060-sslvpn-context-james] url-list S5820 //创建URL清单

[SSL_VPN-F1060-sslvpn-context-james-url-list-S5820] heading web //书签标题为web

[SSL_VPN-F1060-sslvpn-context-james-url-list-S5820] url S5820-https url-value h

ttps://10.1.1.1 //添加资源

[SSL_VPN-F1060-sslvpn-context-james-url-list-S5820] url S5820-http url-value ht

tp://10.1.1.1

[SSL_VPN-F1060-sslvpn-context-james-url-list-S5820]quit

[SSL_VPN-F1060-sslvpn-context-james] url-list F1060

[SSL_VPN-F1060-sslvpn-context-james-url-list-F1060] heading web

[SSL_VPN-F1060-sslvpn-context-james-url-list-F1060] url F1060-https url-value h

ttps://192.168.10.1

[SSL_VPN-F1060-sslvpn-context-james-url-list-F1060] url F1060-http url-value ht

tp://192.168.10.1

[SSL_VPN-F1060-sslvpn-context-james-url-list-F1060]quit

[SSL_VPN-F1060-sslvpn-context-james] policy-group url //创建策略组,命名为url

[SSL_VPN-F1060-sslvpn-context-james-policy-group-url] resources url-list S5820 //调用URL列表

[SSL_VPN-F1060-sslvpn-context-james-policy-group-url] resources url-list F1060

[SSL_VPN-F1060-sslvpn-context-james-policy-group-url]filter web-access acl 3000

[SSL_VPN-F1060-sslvpn-context-james]service enable

[SSL_VPN-F1060-sslvpn-context-james]quit

[SSL_VPN-F1060]

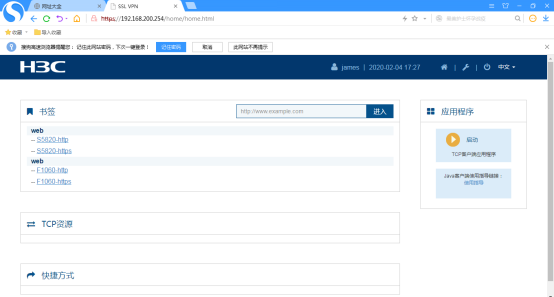

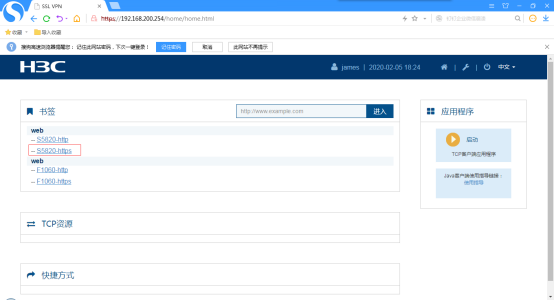

以下是测试SSL VPN的效果:

测试:

打开浏览器,输入https://192.168.200.254

点击“是”,进入到登陆界面

输入用户名、密码,点击“登陆”

进入到SSL VPN的主界面,能看到可以访问的资源即可。

登陆资源:

查看SSL VPN的网关状态:

创建用户名、密码,赋予SSL VPN登陆权限,并绑定daoSSL VPN的策略

[SSL_VPN-F1060]local-user james class network

New local user added.

[SSL_VPN-F1060-luser-network-james]password simple james

[SSL_VPN-F1060-luser-network-james]service-type sslvpn

[SSL_VPN-F1060-luser-network-james]authorization-attribute user-role network-ope

rator

[SSL_VPN-F1060-luser-network-james]authorization-attribute sslvpn-policy-group u

rl

[SSL_VPN-F1060-luser-network-james]quit

- 2020-09-16回答

- 评论(0)

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

我外网是pppoe拨号的