组网及说明

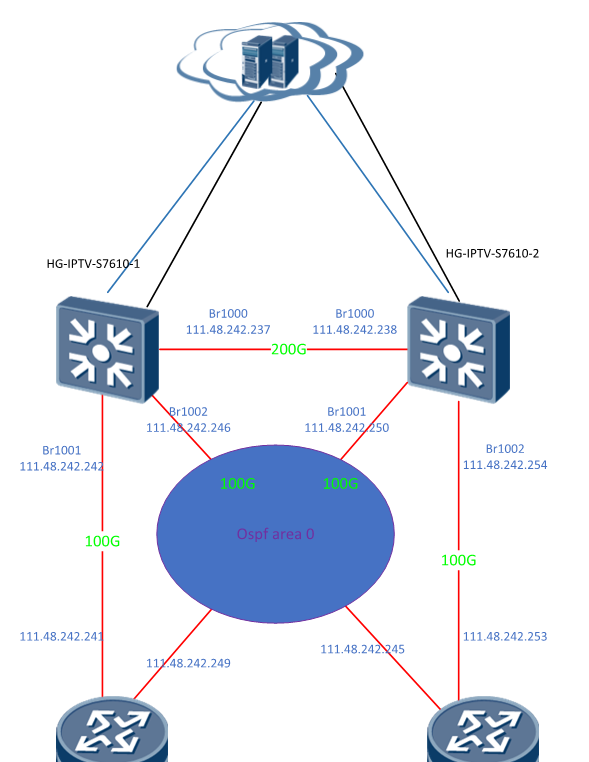

组网拓扑如下:

问题描述

其中7610-1和7610-2两台设备之间组成vrrp(vlan 302 和 vlan 1120 ) ,master设备在7610-1上。7610-1作为组播DR。

服务器向S7506-1交换机发送组播组加入引流后,每隔10分钟会出现丢个别报文。如果服务器向S7506-2交换机发送组播组进行引流,则不存在问题。

过程分析

组播源为 226.0.0.19。端口上开启了三层pim-sm和 二层 igmp 功能。

在7610-2 上查看pim表项:

7610-2:

(111.48.17.105, 226.0.0.19)

RP: 120.202.1.254

Protocol: pim-sm, Flag: SPT ACT

UpTime: 15w:1d

Upstream interface: Vlan-interface1004

Upstream neighbor: 223.75.138.13

RPF prime neighbor: 223.75.138.13

Join/Prune FSM: [SPT: J] [RPT: NP]

Downstream interface information:

Total number of downstream interfaces: 2

1: Vlan-interface302

Protocol: pim-sm, UpTime: 15w:1d, Expires: -

DR state: [DR]

Join/Prune FSM: [SPT: NI] [RPT: NI]

Assert FSM: [NI]

2: Vlan-interface1120

Protocol: pim-sm, UpTime: 2d:07h, Expires: -

DR state: [DR]

Join/Prune FSM: [SPT: NI] [RPT: NI]

Assert FSM: [NI]

FSM information for non-downstream interfaces: None

downstream为 网关 vlan 302和1120。

查看7610-1的pim表项:

(111.48.17.105, 226.0.0.19)

RP: 120.202.1.254

Protocol: pim-sm, Flag: ACT

UpTime: 00:04:02

Upstream interface: Vlan-interface1002

Upstream neighbor: 223.75.138.5

RPF prime neighbor: 223.75.138.5

Join/Prune FSM: [SPT: NJ] [RPT: NJ]

Downstream interface information: None

显示upstream为Vlan-interface1002。而当前组播流量实际从网关vlan三层口302&1120过来,所以7610-1进行RPF检查会失败,

解决方法

对于S76-1和S76-2设备,如果从网关VLAN (1120

& 320) 收到组播报文,则该组播报文必然会组播RPF检查失败。

如果从互联VLAN (1000)收到的组播报文,则说明此时S76至组播源链路中断,该组播报文需要放通。

所以组网首先在S76-1/S76-2设备上,互联口配置MQC,过滤网关VLAN进入的组播报文。MQC匹配组播组地址以及外层VLAN tag.

#

acl advanced 3000

rule 0 permit ip destination 225.0.0.1 0

#

#

traffic classifier 1 operator and

if-match acl 3000

if-match service-vlan-id 1120 302

#

traffic behavior 1

filter deny

#

interface Ten-GigabitEthernet xxx

port link-mode bridge

port link-type trunk

port trunk permit vlan 1 1120 302

qos apply policy 1 inbound

qos apply policy 1 outbound

#

2.

在S76-1和S76-2设备上网关VLAN (1120 & 320)虚接口上配置 pim passive,是两设备均作为DR并向RP发送组播组加入报文引流,这样配置使得S76-1和S76-2设备能够同时收到组播报文。

对于连接服务器备用网卡的S76设备,其组播出端口为 S76-1/S76-2之间的互联端口,由于配置上述MQC过滤,所以组播报文并不会转发到对端S76设备

3.

当7610-1设备连接组播源设备链路中断后,则其到组播源的路由出接口切换成互联VLAN (1000), 设备的(*,G)上行口会同步切换。

在另一个S76设备上的(S,G)也会新增出接口VLAN (1000),组播流量能够正常转发。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作