ipsec vpn和nat server之间的冲突

- 1关注

- 0收藏 2455浏览

跨公网的私网网段互访,通过IPsec VPN建立连接,实现私网间的访问,一般情况会在公网口进行ipsec的封装,而公网出口一般都会配置nat outbound,nat的优先级又要高于ipsec,如果nat的acl中没有拒绝vpn私网的用户互访,该数据到达公网口,进行nat的转换后直接就发送到公网设备,由于没有进行ipsec封装,导致ipsec vpn无法建立而不通。排除nat outbound的干扰,nat sever对于内网的ipsec互访的用户是否会有干扰呢?通过下面某个用户的案例来看下:

某局点客户反馈在公网口配置nat sever后导致映射的内网服务器无法通过ipsec vpn互访,删除nat sever后,通信正常,说明nat sever已经影响到ipsec vpn的建立了,为此模拟了客户的环境。

如图:202.1.1.0/24网段和202.1.3.0/24网段模拟公网环境,1.1.1.1和3.3.3.3模拟通过vpn互访的私网用户。为了排除nat outbound的干扰,公网口均不配置nat outbound。

组网:

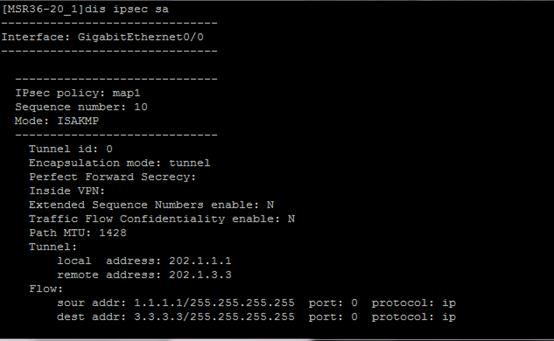

首先先配置ipsec保证私网能够互访。

在msr36-20_1上测试

清除ipsec sa 和ike sa 在接口配置nat sever看是否影响ipsec建立后,在接口配置natsever

后观察1.1.1.1和3.3.3.3访问是否收到影响。

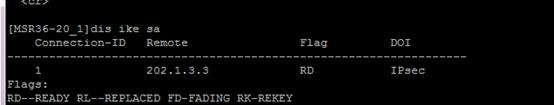

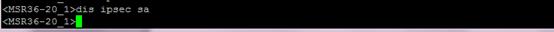

测试发现:私网仍然能够互访,ipsec sa和ike sa 也正常建立

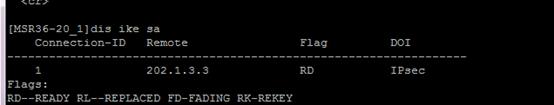

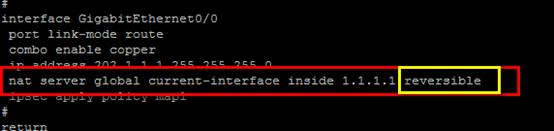

通过排查客户配置发现客户nat sever的配置最后添加了命令reversible,于是修改测试环境配置

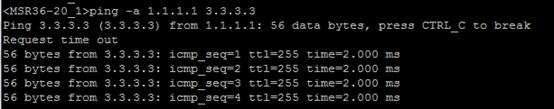

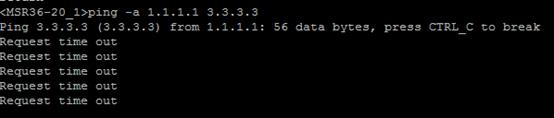

测试发现:私网无法互访,ipsec和ike sa无法正常建立。

说明没有触发ipsec进行封装,通过msr36-20_1公网口抓包查看到,ping包的源地址经过nat

转换封装为公网口202.1.1.1。

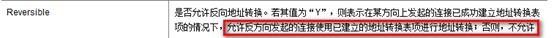

再来看reversible的含义 //经测试当前版本并不是对已经建立了地址转换的表项进行地址转

换,而是针对于映射的内网服务器发起公网访问时都进行源地址转换。

由此可以看见,配置此命令后反向表项的连接生效,导致数据匹配nat转发,ipsec无法建立。

需要配置ipsec和nat sever的内网用户接口上配置nat sever后面不能添加reversible:reversiblenat server global current-interface inside 1.1.1.1 reversible

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作