组网及说明

拓扑如下:

外网-----出口防火墙-----内网

问题描述

防火墙作为出口设备在接口下同时配置了NAT outbound和NAT server,后续测试发现NAT outbound转换成功,NAT server不通

过程分析

查看配置和抓包:

interface GigabitEthernet1/0/6

port link-mode route

flow-control ip address 113.x.x.x 255.255.255.192

nat outbound 3000

nat server protocol tcp global 113.x.x.x 7100 inside 172.x.x.x 7100

nat server protocol udp global 113.x.x.x 7100 inside 172.x.x.x 7100

从配置来看,该局点的从外访问内做了 7100 端口的映射,内到外走的是 nat outbound 的映射。现场公网通过以上映射访问内部服务器,但是同时内部服务器会向公网的服务器发送心跳报文,源目端口均为 7100。

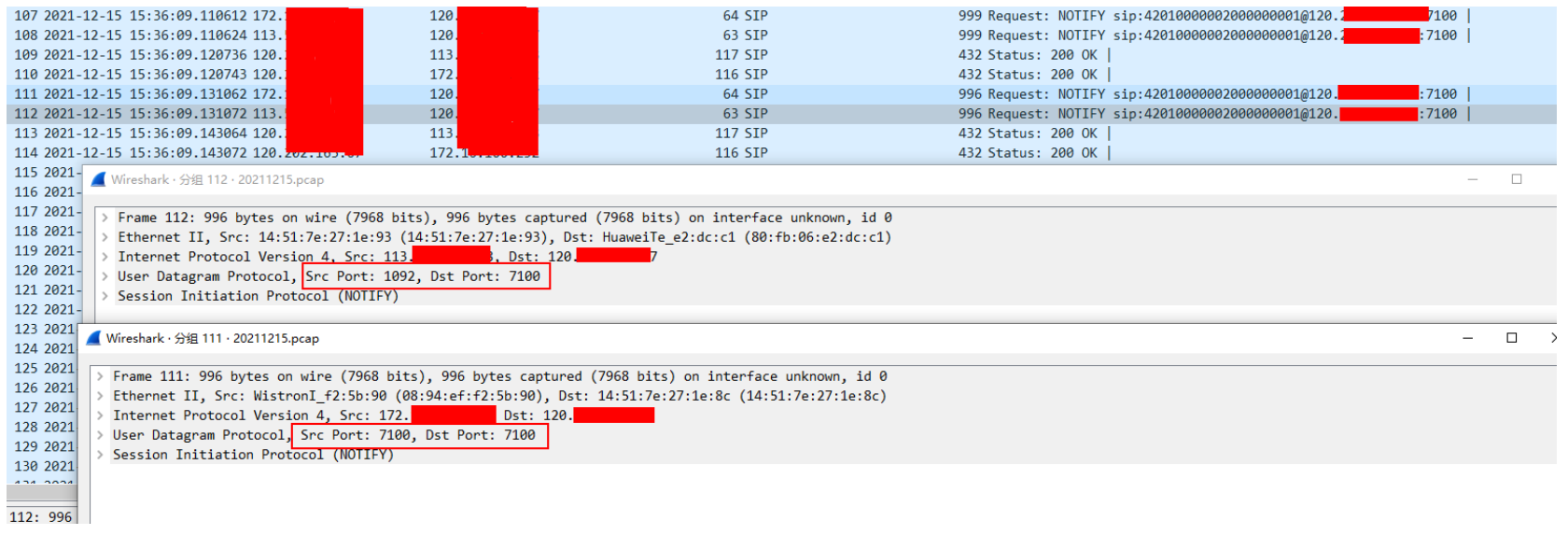

抓包查看:

这时,从公网服务器通过公网映射访问的时候,nat 转换关系如下,转换之后 的源为 120.x.x.x:7100,目的为 113.x.x.x:7100,协议为 udp,这条流与上面内 网发起的心跳报文一样,导致会话冲突创建失败。

Tuple5(EVENT): 172.x.x.x/33472-->120.x.x.x/7100(TCP(6))

Session entry was deleted.

*Dec 16 14:42:21:906 2021 J&T-防火墙 SESSION/7/TABLE:

Tuple5(EVENT): 172.x.x.x/7100-->120.x.x.x/7100(UDP(17))

Session entry was deleted.

解决方法

在 nat server 加了 reversible 参数之后,这样心跳报文就不会命中出接 口的 nat outbound 转换源端口,从而公网访问内网的会话直接命令该心跳报 文转出去了,就不会出现上述问题。

修改后配置如下:

nat server protocol tcp global 113.x.x.x 7100 inside 172.x.x.x 7100 reversible

nat server protocol udp global 113.x.x.x 7100 inside 172.x.x.x 7100 reversible

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作